В настоящем обзоре рассматривается продукт Trend Micro Deep Security 8.0, предназначенный для комплексной защиты объектов информационных, в том числе виртуальных, инфраструктур предприятий. Перечислены новинки новой версии продукта, преимущества и обнаруженные недостатки. Также подробно описана организация защиты виртуальных структур, основанных на VMware vShpere 5, - начиная с подготовки хостов VMware ESXi, заканчивая установкой Trend Micro Virtual Appliance и применением политик защиты в консоли администратора Trend Micro Deep Security Manager.

Введение

Согласно актуальным оценкам, виртуализация используется сегодня более, чем на половине предприятий, в той или иной степени. Компании, которые освоили процессы виртуализации, смелее выводят вычислительные мощности в "облака".

Тем не менее, при использовании виртуальных вычислительных ресурсов вопрос о защите информации встаёт более остро. Использование виртуализации не только не отменяет все угрозы, присущие классической реализации локальных сетей и клиент-серверных приложений и подключения конечных точек к Интернету. Подобные технологии добавляют новые возможности для атак злоумышленников, которые теперь могут использовать для достижения цели и уязвимости программного обеспечения, на базе которого строится информационная инфраструктура предприятия.

При этом, если большинство администраторов, использующих виртуализацию, осознают возрастающие риски подобных технологий, то им часто не хватает знаний в области защиты данных в частных и публичных "облаках", не хватает информации о программных и аппаратных средствах защиты. Проблема усугубляется тем, что и ассортимент адекватных средств защиты виртуальных сред на сегодняшний момент достаточно узок. А большинство защитных средств виртуализации не самодостаточны. Для полноценной защиты виртуальных машин, работающих на ESXi-серверах, приходится применять несколько средств - антивирус, серверный фаервол, программное обеспечение для контроля доступа к объектам виртуальной инфраструктуры.

Поэтому разработчики средств защиты данных в "облаках" всё чаще задумываются о создании комплексных решений. Один из таких разработчиков - компания Trend Micro, поставляющая универсальный продукт для защиты виртуальных сред - Trend Micro Deep Security.

В настоящее время на рынке средств виртуализации действует несколько серьёзных компаний, среди которых Microsoft, Citrix, Red Hat и другие. Но пока лишь компания VMware для своей линейки продуктов VMware vSphere предложила удобный интерфейс VMware vShield Endpoint. Этот интерфейс позволяет сторонним производителям защитных программ организовать защиту виртуальных систем на уровне гипервизора VMware ESXi, без необходимости установки на каждую виртуальную систему, работающую на ESXi-хосте полноценного агента защиты.

Это позволяет снизить потребление аппаратных ресурсов, которые тратятся на защиту виртуальных серверов и рабочих станций, оптимизировать проверку в антивирусных продуктах (при использовании собственных алгоритмов) за счёт того, что одинаковые объекты, расположенные в разных виртуальных системах, сканируются лишь один раз. Все эти преимущества приводят к созданию всё большего количества проектов с элементами использования виртуальных сред, функционирующих на базе VMware vSphere. Подробнее о рынке виртуализации в России и мире, а также рисках, связанных с информационными угрозами при использовании виртуальных сред, можно прочитать в статье "Виртуальным инфраструктурам - прогрессивная защита".

Trend Micro Deep Security 8.0 - одно из средств, позволяющих защитить виртуальные и физические сервера и рабочих станции, корпоративные приложения, базы данных и пользовательские данных от уязвимостей и вредоносных программ. И в этом программном продукте используются преимущества, предоставляемые VMware vShield.

Продукт предлагает возможность использования агентной и безагентной технологии, а также совместного использования обоих подходов на одном и том же защищаемом объекте.

Кроме антивирусной составляющей Trend Micro Deep Security 8.0 содержит в себе функции фаервола, систему обнаружения и предотвращения вторжений, модули защиты веб-приложений, контроля целостности системы и проверки журналов.

Функциональная схема Trend Micro Deep Security 8.0

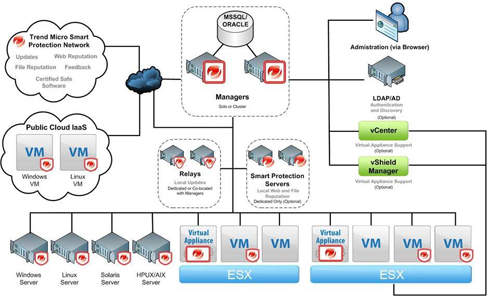

Перейдём к общему описанию рассматриваемого продукта. На рисунке 1 показана общая архитектура Trend Micro Deep Security 8.0. Представлены все типы объектов, которые можно защитить с помощью данного программного комплекса, а также организацию мониторинга и управления защитой объектов.

Рисунок 1. Общаяархитектура Trend Micro Deep Security 8.0

В таблице 1 перечислены модули, доступные при использовании агентной и безагентной технологии в Trend Micro Deep Security 8.0. При использовании агентной технологии имеет значение, под какой операционной системой работает защищаемый сервер.

Таблица 1. Доступность компонентов защиты при использовании различных моделей защиты Trend Micro Deep Security 8.0

| Deep Security Virtual Appliance (8.0) | Deep Security Agent (8.0) | ||||

| Windows | Linux | Solaris | HP-UX, AIX | ||

| Антивирус |

Да |

Да |

Да |

Нет |

Нет |

| Веб-репутации |

Да |

Да |

Да |

Нет |

Нет |

| Брандмауэр |

Да |

Да |

Да |

Да |

Нет |

| Deep Packet Inspection:IDS/IPSКонтроль приложенийЗащита веб-приложений |

Да |

Да |

Да |

Да |

Нет |

| Контроль целостности |

Да |

Да |

Да |

Да |

Да |

| Проверка журналов |

Нет |

Да |

Да |

Да |

Да |

В настоящем обзоре мы остановимся на защите хостов VMware ESXi 5 и виртуальных машин (виртуальных серверов и виртуальных рабочих станций), работающих под управлением этого гипервизора.

Trend Micro Deep Security 8.0 предоставляет защиту виртуальных сред благодаря интеграции с vShield Endpoint и VMware vCenter. В таблице 2 представлены компоненты VMware и Trend Micro, участвующие в организации защиты.

Таблица 2. Компоненты VMware и TrendMicro DeepSecurity 8.0, участвующие в защите хостов VMwareESXi 5

| Компоненты VMware | Компоненты Trend Micro |

| VMware vCenter Server 5.0 | Deep Security Manager 8.0 |

| VMware vShield Manager 5.0 | Deep Security Filter Driver 8.0 |

| VMware vShield Endpoint (включая VMware Endpoint Thin Agent для каждой виртуальной машины) | Deep Security Virtual Appliance 8.0 |

VMware vCenter управляет ESXi-гипервизорами. Они, в свою очередь, предоставляют хостинг гостевым виртуальным машинам, которые должны быть защищены. VMware vShield Manager управляет vShield Endpoint, взаимодействующим с агентами VMware Thin Agent. Последние два компонента предоставляют API, который Deep Security использует для организации антивирусной защиты.

Deep Security Manager координирует антивирусную защиту, которая предоставляется каждой гостевой виртуальной машине. Это достигается через Deep Security Appliance, который использует VMware vShield Endpoint API для применения защиты на виртуальных машинах. Deep Security Filter Driver контролирует входящий и исходящий трафик, идущий между ESXi-хостом и защищаемой виртуальной машиной.

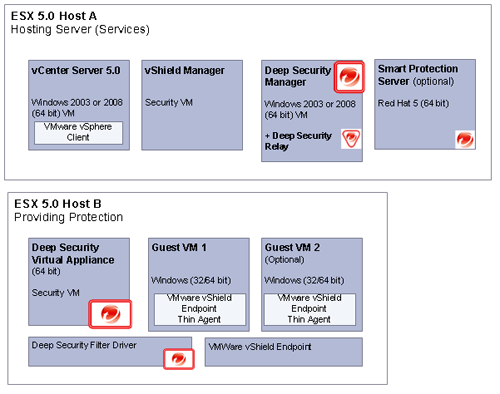

На рисунке 2 показана классическая виртуальная инфраструктура при использовании Trend Micro Deep Security 8.0.

Рисунок 2. Распределение компонентов VMware и TrendMicro по нескольким хостам VMwareESXi при использовании Trend Micro Deep Security 8.0

Некоторые компоненты Trend Micro Deep Security 8.0, показанные на рисунке 2 установленными на Host A, можно устанавливать на физические сервера, но обычно администраторы сетей предприятий, всё же, устанавливают все компоненты защиты на виртуальные машины для того, чтобы сэкономить средства на серверное аппаратное обеспечение.

Рассмотрим теперь системные требования к программному и аппаратному окружению для установки и использования Trend Micro Deep Security 8.0.

Ниже перечислены основные новинки, представленные в Trend Micro Deep Security 8.0 относительно Trend Micro Deep Security 7.5.

Новые функции Trend Micro Deep Security 8.0

Среди новинок версии 8.0 можно отметить следующие:

- предотвращение доступа к вредоносным веб-сайтам с помощью службы Web Reputation, благодаря оценкам веб-репутации за счёт интеграции с инфраструктурой Trend Micro Smart Protection Network;

- в состав агента Trend Micro Deep Security 8.0 теперь входит антивирусная составляющая, что расширяет возможности по защите физических серверов на платформе Windows;

- улучшение защиты виртуальных серверов за счёт включения компонентов, отвечающих за контроль целостности, предотвращения вторжений и защиты от вредоносных программ в Trend Micro Virtual Appliance;

- функция Certified Safe Software Service, автоматизирующая формирование "белых списков" безвредных программ, позволяет сократить время на администрирования за счёт сокращения времени, идущего на создание списка доверенных приложений в ручном режиме;

- антивирусный сервер Trend Micro Deep Security Manager доступен для платформы Linux (64-битных редакций);

- поддержка протокола IPv6;

- установка дополнительного компонента Deep Security Relay, - локальный сервер обновлений, - который принимает обновления для всех компонентов Trend Micro Deep Security 8.0 и работает совместно с Trend Micro Deep Security Manager;

- реализована самозащита антивирусного агента. Теперь администраторы могут запретить пользователю удалять агент из защищаемой системы, останавливать его или изменять любым другим образом.

Системные требования Trend Micro Deep Security 8.0

Требованиядля Deep Security Manager:

Память: 4 ГБ

Место на диске: 1,5 ГБ (рекомендуется 5 ГБ)

Операционная система:

- Windows: Microsoft Windows Server 2008 (32 и 64 бита), Microsoft Windows Server 2008 R2 (64 бита), Windows 2003 Server SP2 (32 и 64 бита);

- Linux: RHEL 5 (64 бита), RHEL 6 (64 бита).

База данных: Oracle 11g, Oracle 10g, Microsoft SQL Server 2008 SP1, Microsoft SQL Server 2005 SP2. (20 ГБ рекомендуется перед размещением).

Примечание. В составе Trend Micro Deep Security 8 есть встроенная собственная реализация базы данных, но её рекомендуется использовать лишь для тестирования продукта.

Веб-браузер: Mozilla Firefox 3+ (cookies включены), Internet Explorer 7+ (cookies включены), Internet Explorer 8+ (cookies включены).

Требования для DeepSecurityRelay:

Память: 512 МБ

Место на диске: 100 МБ (рекомендуется 200 МБ, в основном, для отчётности)

Операционная система:

- Windows: Windows 7 (32 и 64 бита), Windows 2008 (32 и 64 бита), Windows 2008 R2 (64 бита), Windows Vista (32 и 64 бита), Windows 2003 SP2 (32 и 64 бита), Windows XP SP2 (32 и 64 бита);

- Linux: Red Hat 5 (64 бита), Red Hat 6 (64 бита).

Требования ESXi 5.0 для Deep Security Virtual Appliance:

В дополнение к стандартным системным требованиям ESXi 5.0, необходимо выполнение следующих условий.

Процессор: 64 бита, наличие Intel-VT, включённого в BIOS.

Примечание. Несмотря на то, что в документации к Trend Micro Deep Security 8.0 говорится о том, что виртуализированное окружение VMware ESXi (хост ESXi, работающий в виртуальной машине) не поддерживается, тем не менее подобное тестирование Trend Micro Deep Security 8.0 возможно. Для этого лишь потребуется достаточно производительный компьютер с оперативной памятью не менее 16 ГБ и поддержкой технологии Intel-VT. Эта технология должны быть включена в BIOS компьютера и для виртуальной машины, в которой запускается ESXi-хост. Также для подобного тестирования рекомендуется использовать актуальную версию VMware Workstation 8.

Поддерживаемый vSwitch: стандартный vSwitch или стороннего производителя - Cisco Nexus 1000v.

Требования Deep Security Virtual Appliance:

Память: 1 ГБ (Требования к памяти могут различаться в зависимости от количества защищаемых виртуальных машин).

Место на диске: 20 ГБ.

Операционная система: VMware vCenter 5.0.0 и ESXi 5.0.0

Дополнительные утилиты VMware: VMware Tools, VMware vShield Manager, VMware vShield Endpoint Security 5.0 (патч ESXi500-201109001 для vShield Endpoint Driver).

Гостевые платформы, поддерживаемые VMware Endpoint Protection: Windows Vista (32 бита), Windows 7 (32 бита), Windows XP SP2 (32 бита), Windows 2003 SP2 (32 и 64 бита), Windows 2008 (32 и 64 бита). (Для последней информации по поддерживаемым гостевым платформам см. документацию по VMware).

Примечание. Системные требования в настоящем обзоре даются по документации на Trend Micro Deep Security 8.0, но она ссылается на документацию VMware. В частности, 64-битная редакция Windows 7 на данный момент уже поддерживается в качестве гостевой системы VMware Endpoint Protection.

Требования DeepSecurityAgent:

Память:с антивирусной защитой: 512 МБ; без антивирусной защиты: 128 МБ.

Место на диске: 100 МБ (рекомендуется 200 МБ, в основном для отчётности) (рекомендуется 1 ГБ при включённой антивирусной защите).

Операционные системы:

- Windows: Windows 7 (32 и 64 бита), Windows 2008 (32 и 64 бита), Windows 2008 R2 (64 бита), Windows Vista (32 и 64 бита), Windows 2003 SP2 (32 и 64 бита), Windows XP SP2 (32 и 64 бита);

- Solaris: Solaris 9 and 10, (64 бита Sparc), Solaris 10 (64 бита x86);

- Linux: Red Hat 4 (32 и 64 бита), Red Hat 5 (32 и 64 бита), Red Hat 6 (32 и 64 бита), SuSE 10 (32 и 64 бита), SuSE 11 (32 и 64 бита), SuSE 11 SP1 (32 и 64 бита);

- AIX: AIX 5.3, 6.1 (Агенты для AIX поддерживают только мониторинг целостности и проверку журналов);

- HP-UX: 11i v3 (11.31) (Агенты для HP-UX поддерживают только мониторинг целостности и проверку журналов).

Примечание. Windows-агенты, запущенные на Windows XP и Windows 2003, не работают в IPv6-окружении.

Требования DeepSecurityNotifier (графического интерфейса обратной связи с пользователем):

Операционная система:

- Windows: Windows 7 (32 и 64 бита), Windows 2008 (32 и 64 бита), Windows 2008 R2 (64 бита), Windows Vista (32 и 64 бита), Windows 2003 SP2 (32 и 64 бита), Windows XP SP2 (32 и 64 бита).

Ниже представлены параметры тестового стенда, который использовался для тестирования Trend Micro Deep Security 8.0 при написании настоящего обзора.

Описание тестового стенда

Для тестирования Trend Micro Deep Security 8.0 использовались 3 сервера: для установки хоста VMware ESXi 5.0, контроллера домена, VMware vCenter и Trend Micro Deep Security Manager (через запятую приводится установленное на каждый сервер ПО, а затем IP-адрес сервера):

- Windows Server 2008 R2 SP1, компоненты Active Directory, роль контроллера домена, DNS-сервер, 192.168.1.1;

- VMware ESXi 5.0 (с актуальными обновлениями), 192.168.1.2;

- Windows Server 2008 R2 SP1, сервер и консоль VMware vCenter, сервер и консоль Trend Micro Deep Security Manager 8.0, 192.168.1.3.

На хосте VMware ESXi 5.0 были установлены следующие виртуальные машины (через запятую приводится установленное на каждую виртуальную машину ПО, а затем её IP-адрес):

- Windows 7 Ultimate SP1 (64 бита), VMware Tools (актуальная версия, полная установка), IP-адрес назначался динамически;

- VMware vShield Manager 5.0, VMware vShield Endpoint 5.0, 192.168.1.4;

- Виртуальное устройство защиты Trend Micro Deep Security Virtual Appliance, 192.168.1.8.

Подготовка хостов VMware ESXi 5 к установке Trend Micro Deep Security 8.0

Подготовка хостов VMware ESXi 5 включает в себя несколько этапов:

- загрузка и установка актуальных обновлений для окружения VMware vSphere 5;

- полная установка VMware Tools на защищаемые виртуальные машины, либо установка компонентов VMware Tools, включающих в себя VMware Endpoint Thin Agent);

- установка сервера управления защитой Trend Micro Deep Security Manager;

- установка сервера обновлений Trend Micro Deep Security Relay;

- добавление сервера VMware vCenter в управляемые объекты защиты Trend Micro Deep Security 8.0;

- подготовка ESXi-хостов средствами Trend Micro Deep Security Manager, включая установку Deep Security Filter Driver.

Примечание. В данном перечислении подразумевается, но не указано условие необходимости установки на защищаемые ESXi-сервера программы VMware vShield Enpoint, которая требует для своей работы покупки отдельной лицензии, и без которой защита ESXi-хостов с помощью Trend Micro Deep Security 8.0 в безагенском режиме невозможна.

Этап загрузки и установки актуальных обновлений для окружения VMware vSphere 5 включает в себя установку VMware Update Manager, загрузку и установку актуальных обновлений, что может в себя включать обязательную перезагрузку ESXi-хостов.

Установка VMware Tools производится после обновления всех компонентов VMware vSphere стандартными средствами VMware vSphere Client.

Процесс установки Trend Micro Deep Security Manager 8.0 практически не отличается от версии 7.5. Процесс включает в себя следующие этапы:

- принятие лицензионного соглашения;

- выбор папки установки;

- выбор типа базы данных, которая будет использоваться, а также указание параметров подключения к ней;

- активация лицензий на используемые компоненты Trend Micro Deep Security 8.0;

- указание имени компьютера, куда устанавливается сервер управления защитой, а также порты, которые будут использоваться для связи с ним;

- имя и пароль администратора сервера управления защитой;

- параметры автоматического обновления вирусных баз и компонентов;

- необходимость установки серверов обновлений Deep Security Relay;

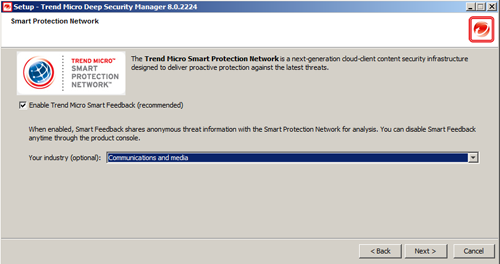

- параметры отправки анонимной информации по использованию Trend Micro Deep Security 8.0 в сеть Trend Micro Smart Protection Network (рисунок 3).

Рисунок 3. Параметрыотправкианонимнойинформациив Trend Micro Smart Protection Network приустановке Trend Micro Deep Security Manager 8.0

Установка сервера обновлений Deep Security Relay является неотъемлемым этапом развёртывания инфраструктуры Trend Micro Deep Security 8.0 и осуществляется в несколько шагов:

- принятие лицензионного соглашения;

- выбора компонентов для установки (они включают в себя также и компоненты, обеспечивающие защиту сервера от информационных угроз, т.е. компоненты обычного защитного агента);

- активирование агента Deep Security Relay в консоли Deep Security Manager.

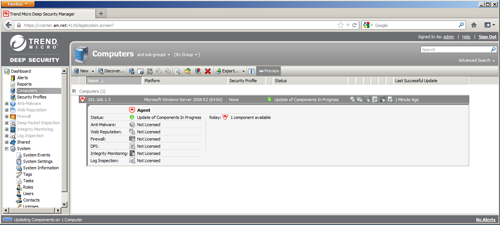

Если все операции проведены верно, то должно начаться обновление вирусных баз и компонентов защиты (рисунок 4).

Рисунок 4. Визуализация обновление компонентов TrendMicroDeepSecurity 8.0 с помощью Deep Security Relay в Deep Security Manager

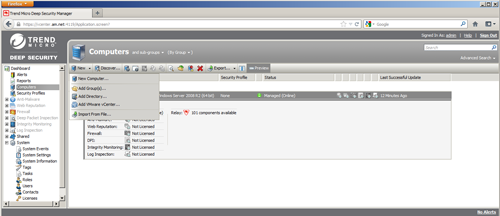

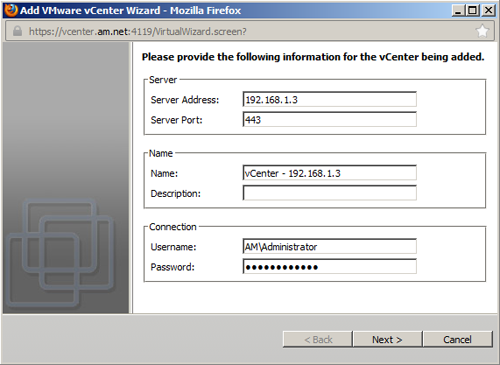

Добавление сервера VMware vCenter в управляемые объекты защиты Trend Micro Deep Security 8.0 осуществляется с помощью команды Add VMware vCenter в меню New элемента Computers в консоли Deep Security (рисунок 5).

Рисунок 5. Добавление сервера VMwarevCenter в защищаемые компоненты TrendMicroDeepSecurity 8.0 в консоли DeepSecurityManager

При этом начинает выполнение мастер добавления серверов VMware vCenter. На первом шаге мастера требуется ввести информацию о добавляемом сервере VMware vCenter, а также параметры доступа к нему (рисунок 6).

Рисунок 6. Указание информации о сервере VMwarevCenter и параметров доступа к нему в мастере добавления в защищаемые объекты

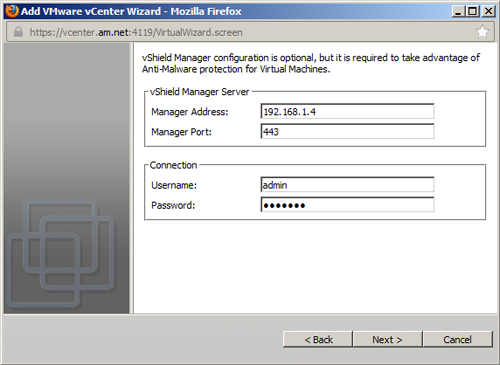

На следующем шаге требуется ввести параметры доступа к VMware vShield Manager Server (рисунок 7).

Рисунок 7. Указание параметров доступа к VMwarevShieldManager при добавлении сервера VMwarevCenter к защищаемым объектам

После этого требуется принять два сертификата SSL, и будет произведено добавление сервера VMware vCenter к списку защищаемых объектов. Соответственно, добавленный сервер VMware vCenter будет отображаться в числе защищаемых объектов в элементе Computers консоли Deep Security Manager. Также в консоли будут отображаться в числе объектов для защиты ESXi-хосты, управляемые добавленным сервером VMware vCenter.

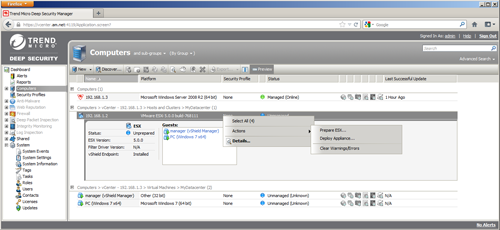

Далее следует подготовить защищаемые ESXi-хосты с помощью средств Trend Micro Deep Security. Осуществить это можно с помощью команды контекстного меню Actions - Prepare ESX, которое вызывается правой кнопкой по строчке, соответствующей строчке ESXi-сервера элемента Computers консоли Deep Security Manager (рисунок 8).

Рисунок 8. Подготовка ESXi-хоста к защите с помощью Trend Micro Deep Security 8.0

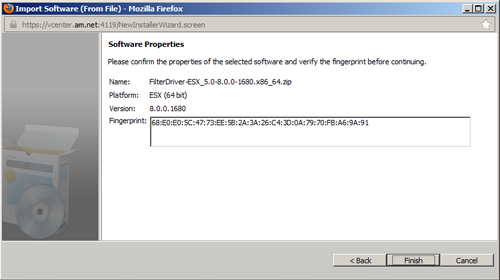

Если на данном этапе на ESXi-хосте ещё не был установлен Deep Security Filter Driver, то будет предложено его установить. Без его установки дальнейшие действия невозможны. Установка Deep Security Filter Driver на ESXi-хост производится в автоматическом режиме с помощью специального мастера, которому нужно лишь указать дистрибутив этого компонента (рисунок 9).

Рисунок 9. Мастер установки DeepSecurityFilterDriver на подготавливаемый к защите хост VMwareESXi

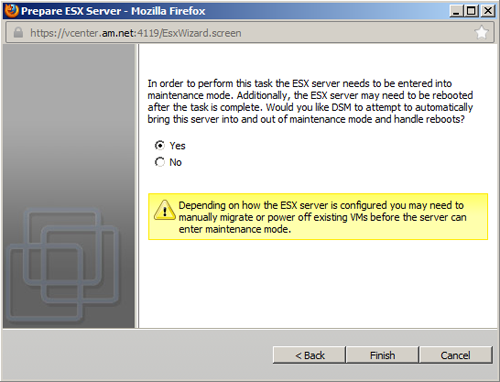

После этого мастер подготовки ESXi-хоста предупреждает о том, что для проведения необходимых подготовительных действий ESXi-сервер необходимо будет перевести временно в режим обслуживания, а также может потребоваться его перезагрузка. Поэтому необходимо либо завершить работу активных виртуальных машин, либо временно перенести их на другой ESXi-хост (рисунок 10).

Рисунок 10. Предупреждение о переводе ESXi-сервера в режим обслуживания и его перезагрузке при произведении его предварительной подготовки к защите с помощью Trend Micro Deep Security 8.0

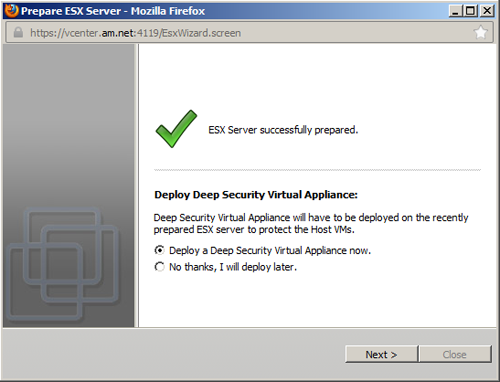

Если подготовка ESXi-хоста проведена успешно, мастер сообщит о её успешности и предложит перейти к развёртыванию на этот хост Trend Micro Deep Security Virtual Appliance (рисунок 11).

Рисунок 11. Сообщение об успешной подготовке ESXi-хоста для развёртывания на нём Trend Micro Deep Security Virtual Appliance

Развёртывание Trend Micro Deep Security Virtual Appliance

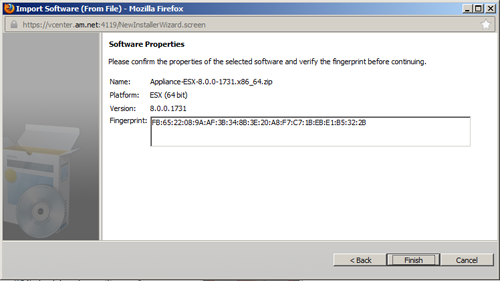

На первом шаге мастер установки Deep Security Virtual Appliance предложит импортировать пакет установки Virtual Appliance с помощью специального мастера, если этого ещё не сделано (рисунок 12). После указания расположения на диске пакета Virtual Appliance мастер установки импортирует его автоматически.

Рисунок 12. Мастеримпортапакета Trend Micro Deep Security Virtual Appliance 8.0

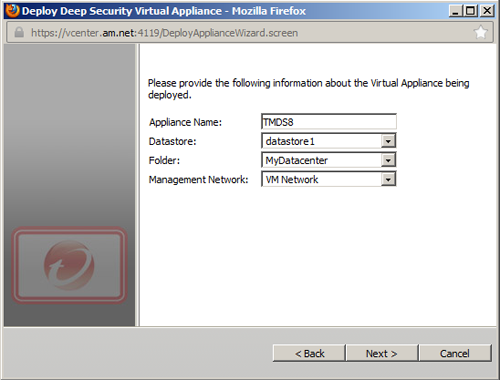

На следующем этапе (рисунок 13) мастер развёртывания Deep Security Virtual Appliance предложит указать:

- имя виртуальной машины, под которым будет устанавливаться на ESXi-хост виртуальная машина защиты;

- хранлище данных ESXi-сервера, в которое будет производиться установка;

- папка хранилища ESXi-сервера;

- управляющая сеть.

При этом следует заметить, что управляющей сетью в данном случае является сеть, которой связываются виртуальные машины между собой (обычную сеть), а не служебную сеть, которую создаёт и использует для своей работы VMware vShield Manager.

Рисунок 13. Информация о параметрах виртуальной машины защиты TrendMicro Deep Security Virtual Appliance 8.0

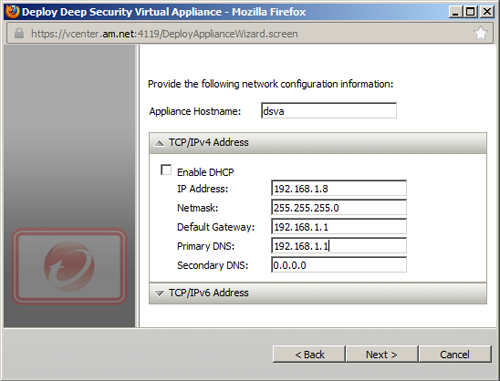

На следующем шаге требуется ввести параметры подключения к виртуальной сети ESXi-хоста (рисунок 14).

Рисунок 14. Подключение виртуальной машины защиты TrendMicro Deep Security Virtual Appliance 8.0 к сети ESXi-хоста

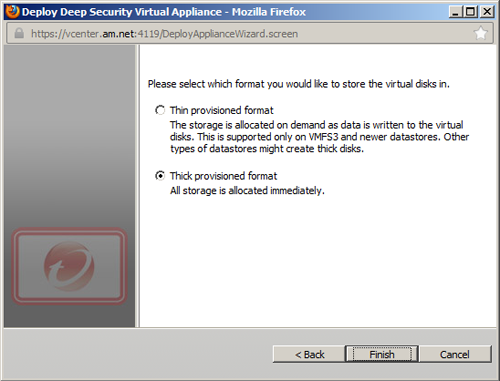

Далее мастер установки требует определить метод выделения дискового пространства для работы виртуальной машины защиты Deep Security Virtual Appliance в хранилище данных ESXi-хоста (рисунок 15). Возможны два варианта: необходимое место с запасом выделяется заранее, либо будет выделяться в соответствии с возможными возрастающими потребностями во время работы.

Рисунок 15. Определение метода выделения дискового пространства для установки виртуальной машины защиты TrendMicro Deep Security Virtual Appliance 8.0

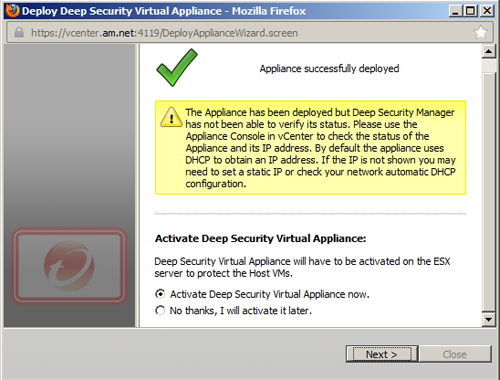

Далее мастер развёртывания требует принять один SSL-сертификат, после чего происходит непосредственная установка виртуальной машины на ESXi-хост. Далее предлагается сразу же активировать только что установленный Deep Security Virtual Appliance (рисунок 16).

Рисунок 16. Завершениеразвёртывания Trend Micro Deep Security Virtual Appliance 8.0

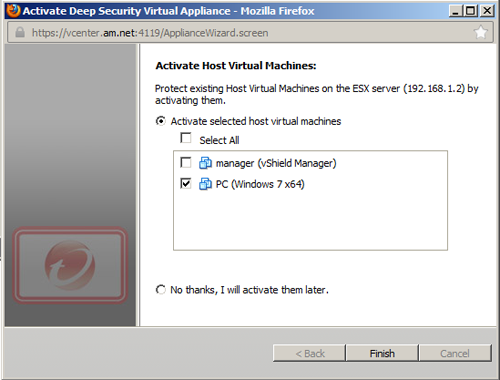

Мастер активации Deep Security Virtual Appliance же при своей работе предлагает сразу активировать защиту виртуальных машин, которые работают на соответствующем ESXi-хосте (рисунок 17).

Рисунок 17. Активация защиты виртуальных машин после установки TrendMicroDeepSecurityVirtualAppliance 8.0

На этом подготовка ESXi-хоста и развёртывание на нём Trend Micro Deep Security Virtual Appliance 8.0 завершены.

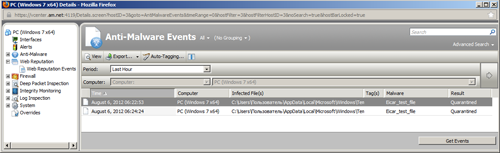

Для того, чтобы проверить работоспособность защиты достаточно с сайта http://eicar.com попытаться загрузить тестовый файл EICAR с защищаемой виртуальной машины. Если всё настроено правильно, то данная попытка будет пресечена, а в журнале отчёта в Deep Security Manager добавятся соответствующие записи (рисунок 18).

Рисунок 18. Записи в журнале отчётности TrendMicroDeepSecurity 8.0 о пресечении загрузки тестовой программы EICAR

Управление защитой хостов VMware ESXi 5 с помощью Trend Micro Deep Security Manager

Управление защитой различных объектов в локальной сети предприятия (в т.ч. виртуальных машин, работающих под управлением ESXi-хостов) в Trend Micro Deep Security 8.0 производится с помощью профилей защиты. Профили могут клонироваться с сохранением параметров. В клонированных профилях защиты можно переопределять параметры. Переопределение параметров можно совершать только для отдельных машин.

Trend Micro Deep Security Virutual Appliance относительно других аналогичных продуктов выделяет тот факт, что защита в данном случае обеспечивается комплексная - это и антивирусная защита, это и брандмауэр (причем брандмауэр Не только персональный, работающий на хосте через агента, но и сетевой - через Deep Security Virtual Appliance), это и контроль приложений, и веб-фильтр и другие компоненты защиты. Т.е., Trend Micro, на данный момент, наверное, единственная компания, которая предлагает в такой степени комплексную защиту ESXi-хостов без использования агента на базе VMware vShield Endpoint API.

Trend Micro Deep Security 8.0 для каждой поддерживаемой операционной системы имеет предустановленные профили защиты, которые можно применять к защищаемым объектам - виртуальным и физическим серверам и рабочим станциям (рисунок 19). Это значительно упрощает процедуру первоначальной настройки защитного программного комплекса.

Рисунок 19. Список предустановленных профилей защиты TrendMicroDeepSecurity 8.0

Рассмотрим кратко функционал каждой из составляющих этой защиты и приведём скриншоты, иллюстрирующие степень настраиваимости каждого компонента защиты.

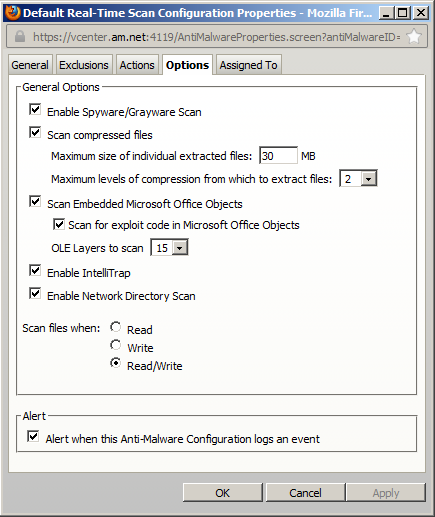

Антивирусная защита(рисунок 20) служит для защиты виртуальных машин от вирусов, троянских, шпионских программ без существенного снижения производительности благодаря интеграции с VMware vShield Endpoint.

Рисунок 20. Настройки антивирусной защиты в TrendMicroDeepSecurity 8.0

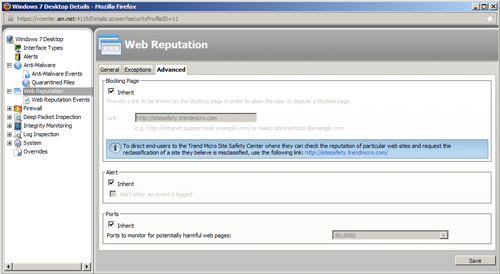

Сервис WebReputation (рисунок 21) служит для предотвращения доступа к вредоносным веб-сайтам посредством использования крупной базы данных о репутации доменов.

Рисунок 21. Настройкисервиса Web Reputation в Trend Micro Deep Security 8.0

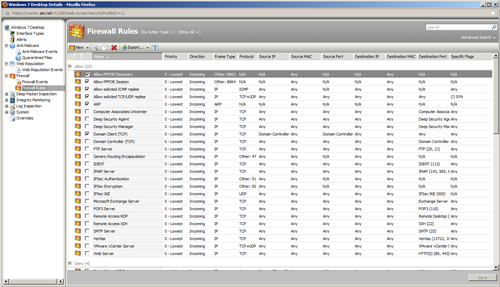

Брандмауэр (рисунок 22) служит для следующих целей:

- фильтрация и применение политик для отдельных сетей;

- отслеживание подключений для всех типов IP-протоколов и типов фреймов;

- централизованное управление политиками серверного брандмауэра;

- предотвращение атак типа "отказ в обслуживании" и обнаружение разведывательного сканирования.

Рисунок 22. Список правил для брандмауэра в TrendMicroDeepSecurity 8.0

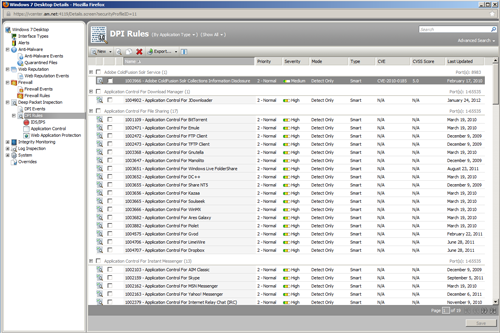

Система DeepPacketInspection(глубокий пакетный анализ)(рисунок 23) включает в себя систему обнаружения и предотвращения вторжений, контроль приложений и защиту веб-приложений и содержит:

- защиту от известных уязвимостей и атак "нулевого дня";

- проверку входящего и исходящего трафика на наличие аномалий;

- встроенные функции блокировки уязвимостей в более чем 100 приложениях, включая базы данных, веб-серверы, а также почтовые и FTP-серверы;

- возможность управлять приложениями и их доступом к ресурсом сети предприятия;

- защита от внедрения SQL-кода, межсайтового выполнения сценариев;

- решение помогает компаниям выполнять требование 6.6 PCI DSS.

Рисунок 23. Настройкисистемы Deep Packet Inspection в Trend Micro Deep Security 8.0

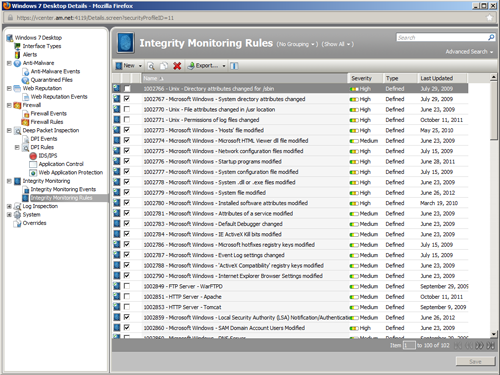

Контроль целостности (рисунок 24) служит для контроля важных файлов операционных систем и приложений. Оптимизация достигается за счёт использования безагентной технологии. Поддерживается использование специальных тэгов для разрешённых событий, которая уменьшает количество ручной работы при администрировании. Также используются данные сервиса Certified Safe Software Service, позволяющего формировать "белые списки" и снижать количество ресурсов, требуемых для работы данного компонента защиты.

Рисунок 24. Настройки контроля целостности в TrendMicroDeepSecurity 8.0

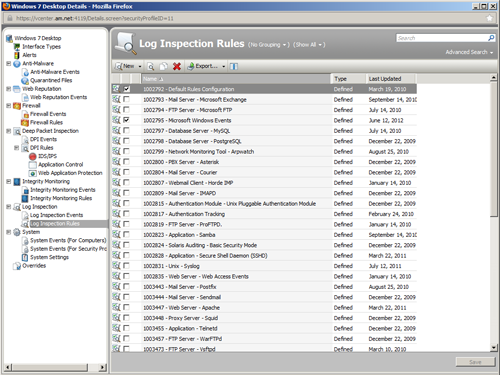

Наконец, компонент Проверка журналов (рисунок 25) служит для сбора и анализа событий операционной системы и приложений с целью обнаружения подозрительной активности.

Рисунок 25. Настройки проверки журналов в TrendMicroDeepSecurity 8.0

Выводы

Trend Micro Deep Security 8.0 является одним из немногих комплексных продуктов для защиты виртуальных машин (серверов и рабочих станций), работающих в инфраструктуре VMware vSphere на уровне гипервизора, без необходимости установки полноценного антивирусного агента на каждую защищаемую машину. Система назначения профилей защиты позволяет удобно выполнить оптимальные настройки защиты на каждый из защищаемых объектов. При этом возможность установки антивирусных агентов на физические серверы делает возможным использование Trend Micro Deep Security 8.0 для защиты практически всех объектов локальной сети предприятия.

Преимущества:

- комплексная защита виртуальных сред по агентной и безагентной технологии, включающая такие элементы как антивирус, брандмауэр, контроль приложений (в т.ч. веб-приложений), система предотвращения атак ("виртуальный патчинг"), в том числе защита от атак на веб-приложения (внедрение SQL-кода, межсайтовый скриптинг), защита от известных и неизвестных уязвимостей с помощью единого интерфейса консоли Trend Micro Deep Security Manager;

- использование безагентной технологии защиты позволяет существенно снизить нагрузку на ESXi-сервера;

- гибкость архитектуры позволяет сочетать агентную и безагентную технологии защиты, при этом автоматически исключаются ситуации дублирования защиты при сочетании этих технологий; также при использовании такого сочетания виртуальная машина будет оставаться защищённой даже в случае перемещения в незащищённую среду - "облачную" или на незащищённый ESXi-сервер;

- поддержка большого спектра операционных систем, позволяющая защитить с помощью одного программного продукта все объекты виртуальной и физической составляющей информационной системы предприятия;

- гибкая система профилей защиты, поддерживающая наследственность и переопределение унаследованных настроек;

- высокая степень настраиваемости всех компонентов защиты, при этом существует достаточно полный набор базовых профилей защиты под каждую поддерживаемую операционную систему;

- высокая степень автоматизации часто выполняющихся задач, позволяющих производить все операции по развёртыванию Deep Security Virtual Appliance непосредственно с консоли Deep Security Manager;

- доступна реализация антивирусного сервера Deep Security Manager для Linux-систем (RHEL 5, RHEL 6);

- наличие интеграции со Smart Protection Network, что позволяет применять в алгоритмах защиты Trend Micro Deep Security 8.0 репутационные "облачные" технологии;

- сканирование защищаемых машин для выдачи рекомендаций позволяет выявить отсутствующие на системе обновления системного и прикладного программного обеспечения и рекомендовать соответствующие правила для защиты (так называемый "виртуальный патчинг"); данное сканирование можно автоматизировать с помощью планировщика, оно работает только при использовании агентной технологии;

- интеграция напрямую с сервером VMware vCenter позволяет в режиме реального времени получать актуальную информацию об имеющихся на ESXi-хостах виртуальных машинах и статусе их защиты; это позволяет автоматически включать защиту для вновь добавляемых виртуальных машин без участия администратора, что актуально в условиях высокой динамичности виртуальных сред.

Недостатки:

- при развёртывании Deep Security Virtual Appliance не всегда проверяется корректность введённой информации, в частности, мастер установки позволяет указать в качестве управляющей сети ESXi-хоста служебную сеть, используемую VMware vShield Manager, что приводит к неработоспособности Deep Security Virtual Appliance после установки;

- не совмещено в одном мастере (или последовательности мастеров) добавление сервера VMware vCenter и развёртывание на управляемых им ESXi-хостов программного обеспечения Deep Security Virtual Appliance, как это реализовано в некоторых продуктах для защиты виртуальных машин VMware: с каждым ESXi-хостом приходится работать при первоначальной установке и настройке Trend Micro Deep Security 8.0 отдельно;

- Deep Security Virtual Appliance поддерживает защиту только Windows-систем (ограничение VMware vShield Endpoint), при установке антивирусного агента антивирусная защита также доступна и для Linux-систем, но для некоторых других поддерживаемых систем (например, Solaris) доступен лишь анализ сетевого трафика (брандмауэр, глубокий мониторинг пакетов).

В целом Trend Micro Deep Security 8.0 удобен для крупных предприятий, имеющих элементы виртуальных сред. Он является самодостаточным продуктом, мастера установки в наиболее "узких" местах процесса развёртывания и первоначальной настройки снабжены подсказками и предложениями перейти к очередному этапу установки. Консоль Deep Security Manager интуитивно понятно визуализирует текущее состояние защиты и возможности для улучшения качества защиты в случае необходимости.

Примечание. 3 сентября 2012 выпущена 9-ая версия Trend Micro Deep Security. В версии Deep Security 9 поддерживаются VMware vSphere® 5.1 и vCloud Networking and Security™ (vCNS), а также интегрируется с Amazon Web Services. Также среди новинок можно отметить возможность использования технологии Intel TPM/TXT, с помощью которой Deep Security 9 может отслеживать любые неавторизованные изменения в гипервизоре.

Продукт получает итоговую оценку 9 из 10 баллов.

Продукт получает награду Approved by Anti-Malware.ru