Наиболее интересной угрозой, обнаруженной в феврале специалистами компании "Доктор Веб", можно назвать троянскую программу Linux.Sshdkit, заражающую серверы под управлением операционной системы Linux. Троянец представляет собой динамическую библиотеку, при этом существуют ее разновидности как для 32-разрядных, так и для 64-разрядных версий дистрибутивов Linux. После успешной установки в систему троянец встраивается в процесс sshd, перехватывая функции аутентификации. После установки сессии и успешного ввода пользователем логина и пароля они отправляются на принадлежащий злоумышленникам удаленный сервер. IP-адрес управляющего центра "зашит" в теле троянской программы, однако адрес командного сервера каждые два дня генерируется заново. Для этого Linux.Sshdkit применяет весьма своеобразный механизм выбора имени командного сервера.

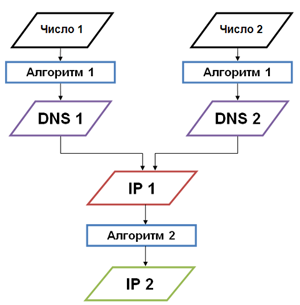

Linux.Sshdkit генерирует по специальному алгоритму два DNS-имени, и если оба они ссылаются на один и тот же IP-адрес, то этот адрес преобразуется в другой IP, на который троянец и передает похищенную информацию.

Февраль 2013 года оказался весьма неспокойным с точки зрения угроз для мобильной платформы Android. Так, в начале февраля вирусные базы Dr.Web пополнились записью для троянца Android.Claco.1.origin, который распространялся в каталоге Google Play под видом утилиты для оптимизации скорости работы операционной системы. Запускаясь на мобильном устройстве, этот троянец мог выполнить отправку SMS по команде злоумышленников, открыть произвольный URL в браузере, а также загрузить персональную информацию пользователя (такую как содержимое карты памяти, SMS, фотографии и контакты из телефонной книги) на удаленный сервер. Однако главной особенностью Android.Claco.1.origin являлось то, что с его помощью могли быть инфицированы компьютеры под управлением Windows: подключаясь к удаленному серверу, троянец мог загружать с него другие вредоносные файлы и помещать их на карту памяти мобильного устройства. Среди этих объектов присутствовал исполняемый файл и файл autorun.inf, который осуществлял автоматический запуск соответствующей ему вредоносной программы при подключении инфицированной карты памяти к Windows-компьютеру. Стоит отметить, что, начиная с Windows Vista, функция автозапуска имеет статус отключенной по умолчанию, поэтому для многих пользователей Windows угроза со стороны Android.Claco.1.origin была незначительной.

Полную версию обзора вирусной активности в феврале 2013 года можно прочитать здесь.