Август в цифрах

В течение месяца на компьютерах пользователей продуктов "Лаборатории Касперского":

- отражено 193 989 043 сетевых атак;

- заблокировано 64 742 608 попыток заражения через Web;

- обнаружено и обезврежено 258 090 156 вредоносных программ (попытки локального заражения);

- отмечено 80 155 498 срабатываний эвристических вердиктов.

Для индустрии информационной безопасности август традиционно является одним из самых горячих месяцев, несмотря на период летних отпусков. В августе в США проходят две наиболее значительные конференции в области безопасности: BlackHat и Defcon. Именно эти конференции являются популярной трибуной для оглашения результатов наиболее серьезных исследований и, фактически, не только подводят итоги предыдущего года, но и задают новые горизонты на ближайшее будущее. В рамках конференций постоянно раскрываются новые способы проведения атак, различных технологий взломов, и некоторые из них, увы, впоследствии реализуются и во вредоносных программах. Кроме того, тот самый период летних отпусков создает дополнительные проблемы и для частных пользователей, и для организаций: на отдыхе люди чаще пользуются доступом к Сети в интернет-кафе, бесплатных Wi-Fi-точках, в аэропортах и т.д. - в общем, находятся за пределами своего обычного периметра безопасности и могут стать жертвами злоумышленников.

Новые программы и технологии злоумышленников

Что же нового появилось на "той стороне" линии фронта в августе? Какие новые вредоносные программы и технологии злоумышленники использовали в прошедшем месяце?

Ice IX - внебрачный сын Зевса

Троянец ZeuS (Trojan-Spy.Win32.Zbot) уже несколько лет является наиболее распространенной угрозой для пользователей онлайн-банкинга. По числу инцидентов с его участием и нанесенному им ущербу он действительно может считаться у киберпреступников громовержцем. Вокруг Зевса выросла целая отрасль кибериндустрии, в основном русскоязычной. Десятки группировок используют его или результаты его деятельности в своей преступной работе.

В прошлом году появилась информация о том, что создатель Зевса продал всю разработку другому вирусописателю, автору троянца SpyEye, и вместо двух конкурирующих проектов должен был появиться один, объединяющий в себе лучшие технологии предыдущих. И действительно, новые версии SpyEye сейчас обнаруживаются регулярно и являются преемниками старика Зевса.

Но практически одновременно с этим "слиянием" произошла утечка исходных кодов Зевса, которые стали доступны всем желающим. Учитывая, что создатель SpyEye продает свои поделки на киберпреступном рынке за несколько тысяч долларов, очевидно, что появятся желающие не платить ему, а создать собственный клон, основанный на тех же самых исходных кодах.

В августе один из таких клонов получил достаточно широкое распространение и привлек внимание исследователей. Стоит подчеркнуть, что появился он гораздо раньше, весной этого года, но популярность среди киберпреступников приобрел летом. Новая разновидность имеет авторское название Ice IX и продается за 600-1800 долларов США. Как и в истории самого Зевса и SpyEye, здесь мы также имеем дело с работой русскоязычных киберпреступников. Одним из наиболее серьезных новшеств в Ice IX стал измененный веб-модуль управления ботнетом, позволяющий киберпреступникам использовать "легальные" хостинговые площадки вместо использования абузоустойчивых серверов, обслуживаемых злоумышленниками. Это изменение позволяет операторам Ice IX избежать значительных расходов на абузоустойчивый хостинг.

Заимствование, да что там, скажем прямо, кража чужого кода, является обычной практикой в среде киберпреступников. Появление Ice IX, который не только вступает в конкуренцию по функционалу со SpyEye, но и значительно снижает цены на подобных троянцев, в ближайшей перспективе приведет к появлению новых "внебрачных сыновей" Зевса и еще большему числу атак на пользователей систем онлайн-банкинга.

Bitcoin и вредоносные программы

Этим летом система электронных денег Bitcoin оказалась в центре внимания и пользователей, и преступников. Система генерации "монет", основанная на использовании вычислительных мощностей компьютеров, стала еще одним способом для нелегального заработка, причем способ этот отличается сверханонимностью. Количество генерируемых "монет" зависит от мощности вашего компьютера. Чем больше компьютеров, к которым вы имеете доступ, тем больше ваш потенциальный заработок. Достаточно быстро пройдя стадию атак на владельцев биткойн-кошельков с целью их кражи, киберпреступники переключились на уже традиционное для них использование ботнетов.

Еще в июне мы обнаружили первый троянец Trojan.NSIS.Miner.a, который скрытно от пользователя зараженного компьютера генерировал биткойны. Этот инцидент стал началом нашего сотрудничества с рядом крупных биткойн-пулов (серверов, которые хранят информацию об участниках сети и их аккаунтах), что позволило нам пресечь работу ряда аналогичных ботнетов. Начало противостояния между антивирусной индустрией и преступниками в этой новой области привело к тому, что стали появляться все новые изощренные виды биткойн-ботнетов.

В августе новые технологиикиберпреступников были связаны с Twitter, P2P-сетями и прокси.

Что касается Twitter, то суть технологии заключается в следующем: бот обращается к аккаунту в социальной сети Twitter, откуда получает команды, оставленные там владельцем ботнета: откуда загрузить программу для генерации и с каким биткойн-пулом работать. Использование Twitter в качестве центра управления ботнетом не ново, однако применительно к биткойн это было использовано впервые.

P2P-ботнеты также не являются чем-то принципиально новым, но P2P-ботнет Trojan.Win32.Miner.h, обнаруженный нашими экспертами в августе, насчитывает, по самым скромным оценкам, почти 40 тысяч публичных IP-адресов. Учитывая, что сейчас большинство машин находится за файерволами или шлюзами, реальное количество зараженных машин может быть на порядки выше. Бот устанавливает в систему сразу три генератора ("майнера") Bitcoin: Ufasoft miner, RCP miner и Phoenix miner.

Две описанных выше технологии облегчают злоумышленникам поддержку работоспособности ботнета и используются как меры противодействия антивирусным компаниям, которые в случае использования единственного центра управления ботнетом могут заблокировать его работу.

Угрозе подвергаются и сами аккаунты злоумышленников в биткойн-пулах, которые могут быть удалены владельцами серверов, активно борющихся с незаконными "генераторами". И вот в августе нами было обнаружено, что один из крупнейших ботнетов также не только задействовал свои мощности для генерации биткойнов, но и начал использовать схему сокрытия реальных аккаунтов. Для этого владельцы ботнета создали специальный прокси-сервер, с которым взаимодействуют зараженные компьютеры, после чего их запросы дальше передаются на неизвестный биткойн-пул. Узнать путем анализа кода ботов, с каким именно пулом работает ботнет, и тем самым заблокировать мошеннические аккаунты, не представляется возможным. Единственный способ пресечения преступной деятельности в этой ситуации - это получение полного доступа к прокси-серверу.

Всего же по состоянию на конец августа нами обнаружено 35 различных вредоносных программ, так или иначе нацеленных на работу с системой Bitcoin.

Червь удаленного доступа

Довольно интересным оказался сетевой червь Morto, чье активное распространение началось в двадцатых числах августа. В отличие от множества своих предшественников, наиболее заметных в последние годы, он не использует уязвимости для своего размножения. Кроме того, он распространяется через службу Windows RDP, чего раньше никогда не встречалось. Эта служба используется для предоставления удаленного доступа к рабочему столу Windows. Функционал червя базируется на попытках подбора пароля на доступ. По самым предварительным оценкам, в настоящее время данным червем могут быть заражены несколько десятков тысяч компьютеров по всему миру. Главную опасность представляет то, что злоумышленники имеют возможность удаленно управлять зараженными машинами, поскольку червь содержит ботнет-функционал и взаимодействует с несколькими серверами управления. При этом основное предназначение ботнета - проведение DDoS-атак.

Атаки на индивидуальных пользователей: мобильные угрозы

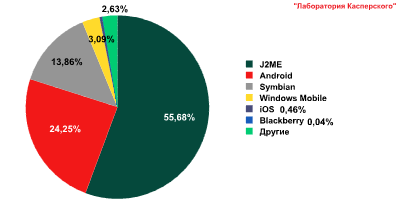

Чуть больше года назад (в самом начале августа 2010) была обнаружена первая вредоносная программа для операционной системы Android: SMS-троянец FakePlayer. С момента появления этого зловреда ситуация в мире вредоносных программ и для мобильных угроз в целом, и для Android в частности, достаточно сильно изменилась. Менее чем за год число вредоносных программ для Android обогнало число вредоносных программ для Symbian (первый зловред для ОС Symbian появился в 2004 году). На сегодняшний день зловреды под Android составляют порядка 24% от общего числа обнаруженных вредоносных программ для мобильных платформ. С момента появления FakePlayer мы обнаружили 628 модификации различных вредоносных программ для Android.

Распределение мобильных вредоносных программ по платформам

Если же брать общее число зловредов для смартфонов (т.е. без J2ME), обнаруженных с 01.08.2010 по 31.08.2011, то 85% приходятся на Android.

Сегодня 99% всех обнаруживаемых нами зловредов для мобильных платформ составляют вредоносные программы, которые так или иначе преследуют одну цель - получение нелегального дохода прямым или косвенным путем. В августе среди множества таких вредоносных программ особенно ярко выделился троянец Nickspy, яркой чертой которого является способность записывать все разговоры владельца зараженного устройства в звуковые файлы и загружать эти файлы на удаленный сервер злоумышленника. А одна из последних модификаций данного троянца, маскирующаяся под приложение социальной сети Google+, способна скрыто принимать входящие вызовы с телефонного номера злоумышленников, записанного в конфигурационном файле вредоносной программы. Когда зараженный телефон без ведома хозяина принимает такой вызов, у злоумышленников появляется возможность слышать все, что происходит вблизи зараженного устройства - в том числе разговоры его хозяина. Помимо этого, троянцу "интересны" сообщения, информация о вызовах, а также GPS-координаты. Все эти данные также отправляются на удаленный сервер злоумышленника.

"Некоммерциализированные" вредоносные программы для мобильных устройств сегодня встречаются все реже, однако иногда среди них попадаются весьма любопытные экземпляры. В августе был обнаружен троянец Dogwar, который, судя по всему, был создан людьми, симпатизирующими организации PETA и защите прав животных. Взяв бета-версию игры Dog Wars, злоумышленник, заменив в иконке программы слово BETA на PETA, вставил туда вредоносный код, который:

- рассылает всем пользователям из контакт-листа зараженного устройства SMS-сообщение с текстом "I take pleasure in hurting small animals, just thought you should know that" ("Я получаю удовольствие, причиняя боль маленьким животным, просто подумал, что тебе нужно это знать").

- отправляет одно SMS-сообщение на короткий номер 73822 с текстом "text". Этот номер работает в США и используется PETA для того, чтобы пользователи могли подписаться на SMS-рассылки от этой организации.

Атаки на сети корпораций и крупных организаций

Корпоративный шпионаж и разведывательная деятельность, ведущаяся в Сети разными странами мира, постепенно входят в число наиболее широко освещаемых проблем информационной безопасности, вытесняя в этом смысле традиционную киберпреступность. Однако из-за новизны темы и ее относительной закрытости для широкой публики при ее освещении часто появляется нежелательный налет сенсационности.

В августе IT-сообщество было взбудоражено сообщением компании McAfee (год назад купленной корпорацией Intel) о том, что ими зафиксирована чуть ли не крупнейшая кибератака в истории, длившаяся более пяти лет и охватившая множество организаций в разных странах: от военных подрядчиков министерства обороны США до спортивного комитета Вьетнама. Атака получила название Shady Rat. Все бы хорошо, но публикация этой информации удивительным образом не только совпала с открытием конференции BlackHat в Лас-Вегасе, но еще и была подкреплена специальной статьей в журнале Vanity Fair. Согласитесь, эксклюзивный материал об угрозе национальной безопасности в модном журнале - это необычный для индустрии безопасности путь информировать общественность о недавно обнаруженных проблемах.

При ближайшем рассмотрении оказалось, что, во-первых, "обнаруженный исследователями" сервер злоумышленников был уже несколько месяцев известен аналитикам из многих других антивирусных компаний. Во-вторых, на момент публикации сервер продолжал функционировать, при этом содержал практически всю информацию, на основе которой McAfee подготовила отчет, в публичном доступе. В-третьих, шпионские программы, при помощи которых якобы осуществлялась самая сложная и массовая атака в истории, уже многие годы детектировались многими антивирусами простыми эвристическими методами. Кроме перечисленных пунктов были и другие, также вызывавшие вопросы. Эти вопросы были публично заданы, в том числе и экспертами "Лаборатории Касперского".

Наше исследование позволяет утверждать, что Shady Rat не является ни самой долгой, ни самой крупной, ни самой изощренной атакой в истории. Более того, мы считаем недопустимой публикацию информации о любых атаках без описания всех используемых компонентов и технологий, поскольку такие ограниченные публикации не дают возможности специалистам принять соответствующие меры по защите своих ресурсов.

Еще более ответственно следует подходить к вопросу публикации информации, когда это касается так называемых APT (Advanced Persistent Threat), в последнее время ставших у экспертов по IT-безопасности, и в СМИ столь же любимым словом, как и"кибервойны", "кибероружие". Однако в этот термин все вкладывают разный смысл. Впрочем, вопрос терминологии имеет второстепенное значение, если речь на самом деле идет о случаях корпоративного шпионажа или действиях спецслужб. В таких случаях гораздо важнее то, что излишнее внимание к теме и преждевременная публикация информации может сорвать расследование и нанести еще больший ущерб жертвам атак.

Громкие взломы месяца

Август оказался богат на действительно громкие взломы. Атаки на компании и государственные структуры идут по всему миру и, в отличие от атак-"невидимок", в этом году многие из инцидентов были вызваны действиями публичных хакерских групп, таких как AntiSec/Anonimous. Все чаще атаки используются и как средство политической борьбы. Все эти случаи получают широкое оглашение в прессе, а именно к этому и стремятся "хактивисты". Так что на фоне событий этого года особого удивления августовские взломы не вызвали.

За отчетный период жертвами "хактивистов" стала итальянская киберполиция, ряд сотрудничающих с правоохранительными органами компаний в США, а также военный подрядчик Vanguard, занимающийся системами коммуникации по заказу американского министерства обороны. Эти атаки стали местью хакеров за аресты ряда членов их группировок. В публичный доступ попали гигабайты приватной информации, причем в ситуации с итальянской киберполицией были обнародованы документы, вероятней всего изначально принадлежавшие индийскому посольству в России.

Позднее в США хакеры атаковали серверы транспортной системы Сан-Франциско и украли персональные данные 2 тысяч пассажиров, которые затем были опубликованы. Среди политических взломов стоит отметить дефейсы правительственных сайтов в Сирии и Ливии, произошедшие на фоне продолжающихся гражданских столкновений в этих странах.

Рейтинги августа

TOP 10 зловредов в интернете

| 1 | Blocked | 45643803 | 72,76% |

| 2 | Trojan.Script.Iframer | 1677006 | 2,67% |

| 3 | Trojan.Script.Generic | 1230615 | 1,96% |

| 4 | Trojan.Win32.Generic | 758315 | 1,21% |

| 5 | Exploit.Script.Generic | 671473 | 1,09% |

| 6 | AdWare.Win32.Shopper.ee | 462860 | 1,07% |

| 7 | Trojan-Downloader.Script.Generic | 459647 | 0,74% |

| 8 | Trojan.JS.Popupper.aw | 431959 | 0,73% |

| 9 | AdWare.Win32.Eorezo.heur | 430763 | 0,69% |

| 10 | WebToolbar.Win32.MyWebSearch.gen | 270739 | 0,69% |

TOP 10 стран, на ресурсах которых размещены вредоносные программы

| 1 | США | 26,31% |

| 2 | Россия | 16,48% |

| 3 | Германия | 9,12% |

| 4 | Нидерланды | 7,40% |

| 5 | Великобритания | 6,09% |

| 6 | Украина | 5,27% |

| 7 | Китай | 3,98% |

| 8 | Британские Виргинские острова | 3,07% |

| 9 | Румыния | 1,97% |

| 10 | Франция | 1,94% |

TOP 10 вредоносных хостингов

| 1 | ak.imgfarm.com | 10,17% |

| 2 | ru-download.in | 8,64% |

| 3 | literedirect.com | 7,84% |

| 4 | 72.51.44.90 | 7,01% |

| 5 | go-download.in | 6,86% |

| 6 | h1.ripway.com | 4,75% |

| 7 | updateversionnew.info | 4,68% |

| 8 | lxtraffic.com | 4,36% |

| 9 | ak.exe.imgfarm.com | 4,18% |

| 10 | dl1.mobimoba.ru | 3,62% |

TOP 10 вредоносных доменных зон

| 1 | com | 30618963 |

| 2 | ru | 10474116 |

| 3 | net | 3465349 |

| 4 | in | 2466494 |

| 5 | info | 2052925 |

| 6 | org | 1982282 |

| 7 | tv | 827236 |

| 8 | cc | 819225 |

| 9 | cz.cc | 463536 |

| 10 | tk | 329739 |

10 стран, где пользователи подвергаются наибольшему риску заражения через интернет

| 1 | Россия | 35,82% |

| 2 | Оман | 32,67% |

| 3 | Армения | 31,16% |

| 4 | Беларусь | 31,05% |

| 5 | Ирак | 30,37% |

| 6 | Азербайджан | 29,97% |

| 7 | Казахстан | 28,31% |

| 8 | Украина | 27,57% |

| 9 | Республика Корея | 27,23% |

| 10 | Судан | 26,01% |

TOP 10 стран по уровню детектирования FakeAV

| 1 | США | 29,26% |

| 2 | Россия | 9,60% |

| 3 | Индия | 6,31% |

| 4 | Германия | 3,95% |

| 5 | Великобритания | 3,90% |

| 6 | Вьетнам | 3,75% |

| 7 | Испания | 2,88% |

| 8 | Канада | 2,81% |

| 9 | Мексика | 2,47% |

| 10 | Украина | 2,21% |