Все, кто хоть когда-то слышал о компьютерных вирусах, непременно слышал и упоминание о каком-то "троянце". Что же это за такой троянец. Многие считают, что это и есть компьютерный вирус. Однако, это неверно. В рамках данной статьи мы попробуем разобраться, что же такое троянская программа и как ее обнаружить на компьютере без вмешательства антивируса. Давайте начнем.

Определение троянской программы

В первую очередь стоит сказать, что название такое получили троянцы в честь троянского коня, который, как помните, оказался деревянный. Это немного отражает сущность этих программ, потому и название такое.

Самая частая ошибка пользователей, это причисление троянской программы к вирусам. Это неверно в корне. Существует такое понятие, как «вредоносное программное обеспечение». Под это определение подходят все программы, которые причиняют хоть какой-то вред компьютеру или пользователю. Компьютерные вирусы, точно так же как и троянские программы, относятся к такому по, а посему они являются отдельными классами и не могут относится друг к другу. Другое дело, когда компьютерный вирус имеет некоторые свойства троянца, но это, опять же, уже отдельный класс. Давайте подробнее остановимся на троях.

Троянской программой называется программный код, который совершает определенные действия без ведома пользователя, к таким действиям относятся: кража информации, уничтожение или модификация информации, использование ресурсов машины в злонамеренных целях и т.д.

Распространение программ такого рода велико, т.к. создать троянца теперь можно с помощью так называемого «конструктора». Необходимо только открыть конструктор, выбрать те возможности, которыми будет обладать ваш будущий троянец, и нажать соответствующую кнопку. Конструктор все сложит, скомпилирует и на выходе получится полнофункциональная программа с вредоносными функциями.

Троянцы в свою очередь тоже длятся на подвиды, среди которых можно отметить следующие:

Оповещение об атаке увенчавшейся успехом (Trojan-Notifier)

Троянцы данного подвида предназначены для сообщения хакеру о зараженном компьютере. При этом на адрес «хозяина» отправляется информация о компьютере, например, IP-адрес компьютера, номер открытого порта, адрес электронной почты и т. п. Отсылка осуществляется различными способами: электронным письмом, специально оформленным обращением к веб-странице «хозяина», ICQ-сообщением.

Архивные бомбы (ArcBomb)

Веселая штуковина. При попытке архиватора заняться распаковкой или просто обработать такой архив, архиватор начинает потреблять много ресурсов, в результате - компьютер зависает. Однако, это далеко не все сюрпризы, т.к. некоторые трои такого рода при обращении к ним забиваю винчестер «пустой информацией», например, пустыми папками.

Сокрытие присутствия в операционной системе (Rootkit)

Понятие rootkit пришло к нам из UNIX. Первоначально это понятие использовалось для обозначения набора инструментов, применяемых для получения прав root.

Так как инструменты типа rootkit на сегодняшний день «прижились» и на других ОС (в том числе, на Windows), то следует признать подобное определение rootkit морально устаревшим и не отвечающим реальному положению дел.

Таким образом, rootkit - программный код или техника, направленная на сокрытие присутствия в системе заданных объектов (процессов, файлов, ключей реестра и т.д.).

Для поведения Rootkit в классификации «Лаборатории Касперского» действуют правила поглощения: Rootkit - самое младшее поведение среди вредоносных программ. То есть, если Rootkit-программа имеет троянскую составляющую, то она детектируется как Trojan.

Троянские прокси-сервера (Trojan-Proxy)

Семейство троянских программ, скрытно осуществляющих доступ к различным интернет-ресурсам. Обычно с целью рассылки спама.

Шпионские программы (Trojan-Spy)

Постфикс «Spy», полагаю, всем тут понятен. Эти «зверьки» осуществляют слежку за пользователем. Они часто могут иметь модули, занимающиеся кейлоггерством. Чтобы снимать информацию вводимую с клавиатуры и отсылать хакеру. Часть просто рыщут по компьютеру в поисках необходимой информации, например, счетов банка.

Троянские утилиты удаленного администрирования (Backdoor)

Троянские программы этого класса являются утилитами удаленного администрирования (управления) компьютеров. В общем, они очень похожи на «легальные» утилиты того же направления. Единственное, что определяет их как вредоносные программы, это действия без ведома пользователя. Данная программа при установке и\или загрузке не выдает никаких уведомлений.

Таким образом, обладатель конкретной копии данного ПО может без ведома пользователя осуществлять операции разного рода (от выключения компьютера, до манипуляций с файлами). Таким образом, троянские программы данного класса являются одними из наиболее опасных.

Некоторые backdoor’ы, так же могут распространяться по сети, как сетевые черви, но не самостоятельно, а после соответствующей команды владельца копии.

Похитители паролей (Trojan-PSW)

Эти занимаются тем, что воруют пароли. Проникнув на компьютер и инсталлировавшись, троянец сразу приступает к поиску файлов содержащих соответствующую информацию.

Кража паролей не основная спецификация программ этого класса, они так же могут красть информацию о системе, файлы, номера счетов, коды активации другого ПО и т.д.

Интернет-кликеры (Trojan-clicker)

Данное семейство троянских программ занимается организацией несанкционированных обращений к интернет-ресурсам, путем отправления команд интернет-браузерам или подменой системных адресов ресурсов. Злоумышленники используют данные программы для следующих целей: увеличение посещаемости каких-либо сайтов (с целью увеличения кол-ва показов рекламы); организация атаки на сервис; привлечение потенциальных жертв, для заражения вредоносным программным обеспечением.

Загрузчики (Trojan-Downloader)

Эти Трояны занимаются несанкционированной загрузкой программного обеспечения (вредоносного) на компьютер ничего не подозревающего пользователя. После загрузки программа, либо инсталлируется, либо записывается троянцем на автозагрузку (это в зависимости от возможностей операционной системы).

Установщики (Trojan-Dropper)

Эти устанавливают на компьютер-жертву программы, как правило - вредоносные. Анатомия троянцев этого класса следующая: основной код, файлы. Основной код - собственно и является троянцем. Файлы - это программа (ы), которая(ые) он должен установить. Троянец записывает ее (их) в каталог (обычно временных файлов) и устанавливает. Установка происходит, либо незаметно для пользователя, либо с выбросом сообщения об ошибке.

Ну вот и все о классификации, продолжим. Как же можно обнаружить работающего троянца на вашем компьютере без использования антивируса?

Обнаружение троянской программы

Большинство троянцев используется для удаленного управления/администрирования, кражи конфиденциальной информации и т.д. А это все подразумевает использование сети и технологии клиент-сервер. И так или иначе троянцу придется использовать какой-либо порт для осуществления поставленной задачи. Очень часто используется даже несколько портов, для разделения задач (например, через один порт осуществляется отсылка информации, а через другой получение команд).

Отсюда следует, что необходимо знать порты, используемые службами виндовс. Ниже приведен краткий список таких портов:

- 25 TCP - SMTP - Exchange Server;

- 69 UDP - TFTP - Служба упрощенного FTP-демона;

- 80 TCP - HTTP - Службы Windows Media;

- 110 TCP - POP3 - Служба Microsoft POP3;

- 119 TCP - NNTP - Протокол Network News Transfer Protocol;

- 123 UDP - SNTP - Служба времени Windows;

- 135 TCP - RPC - Очередь сообщений;

- 135 TCP - RPC - Удаленный вызов процедур;

- 135 TCP - RPC - Exchange Server;

- 137 UDP - Разрешение имен NetBIOS - Обозреватель компьютеров;

- 1433 TCP - SQL по TCP - Microsoft SQL Server;

- 1433 TCP - SQL по TCP - MSSQL$UDDI;

- 5000 TCP - Уведомление о событиях SSDP - Служба обнаружения SSDP;

- 6004 TCP - DSProxy/NSPI - Exchange Server 2003;

- 42424 TCP - Состояние сеанса ASP.NET - Служба состояния сеанса ASP.NET;

- 51515 TCP - MOM-Clear - Microsoft Operations Manager 2000.

При этом надо учитывать, что порты указанные выше используются только службами виндовс и при отключении какой-либо службы, порт становиться свободным для других приложений. Так же порты могут использовать и сторонние программы (например, icq).

В таком случае логично рассмотреть еще и список портов, которые обычно юзаются теми или иными троянскими программами:

- 23 - Tiny Telnet Server;

- 25 - Ajan, Antigen, Email Password Sender, Haebi Coceda, Happy 99, Kuang2, ProMail trojan, Shtrilitz, Stealth, Tapiras, Terminator, WinPC, WinSpy;

- 31 - Master Paradise;

- 80 - Executor;

- 99 - Hidden port V2.0;

- 121 - BO jammerkillahV;

- 1010 - Doly Trojan 1.30 (Subm.Cronco);

- 1033 - Netspy;

- 1042 - Bla1.1;

- 1080 - Wingate Socks Proxy;

- 12701 - Eclipse2000;

- 1492 - FTP99CMP;

- 1509 - PsyberStreamingServer Nikhil G.;

- 1600 - Shiva Burka;

- 2115 - Bugs;

- 4590 - IcqTrojan;

- 7789 - iCkiller;

- 6670 - Deep Throat;

- 53001 - Remote WindowsShutdown;

- 40412 - TheSpy.

Опять же неполный список, за полным прошу сюда.

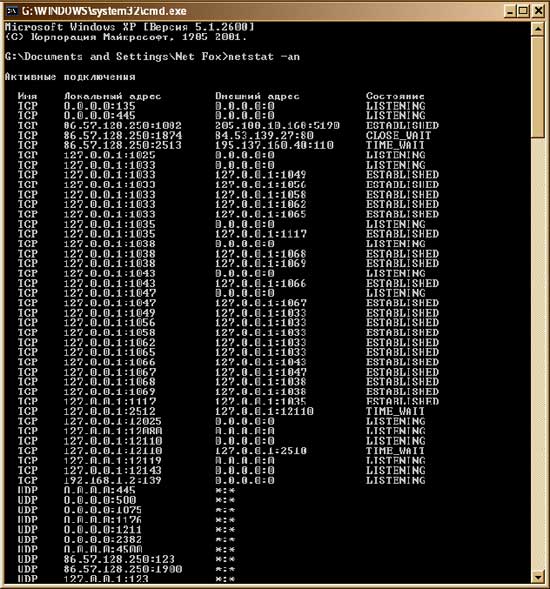

В общем, вооружившись всем этим, открываем командную строку и вводим команду netstat с параметром -an. На экран сразу выводится список активных подключений и порты используемые ими (рис.1). Потом берем и анализируем.

Большинство вирусописателей при написании вирусов в код программы включают алгоритм, который делает процесс невидимым (естественно, это действует не на все утилиты, работающие с процессами) (рис.2).

Но, некоторые этого алгоритма не вводят, по этому процесс Трояна легко заметить.

В представленном ниже списке идет сначала процесс обозначенный в диспетчере, а потом программа, которая «стоит» за этим процессом:

- Mslogin.exe - FuckToy.exe;

- mwsoemon.exe - MyWebSearch toolbar ;

- mediaaccess.exe - WindUpdates.com ;

- mediaacck.exe - WindUpdates.com ;

- wtoolsa.exe - HuntBar ;

- wsup.exe - HuntBar spyware ;

- systrey - Trojan Dropper;

- cxtpls.exe - AproposMedia ;

- autoupdate.exe - Apropos Media adware ;

- wtoolss.exe - HuntBar ;

- istsvc.exe - IST adware/hijacker ;

- optimize.exe - MoneyTree Dialer ;

- gmt.exe - Gator adware ;

- cmesys.exe - Gator adware ;

- tbps.exe - Neo Toolbar ;

- pib.exe - PIB Toolbar ;

- gah95on6.exe - ShopAtHome Select ;

- mediapass.exe - WindUpdates.com ;

- mediapassk.exe - WindUpdates.com ;

- tbpssvc.exe - Neo Toolbar ;

- bargains.exe - Bargain Buddy ;

- save.exe - WhenU SaveNow adware ;

- salm.exe 180Search Assistant ;

- rk.exe - Marketscore "monitoring" ;

- webrebates0.exe - TopRebates hijacker/adware ;

- webrebates1.exe - TopRebates hijacker/adware ;

- vmss.exe - Delfin Media Viewer.

Стоит так же знать процессы системы:

- Alg.exe;

- Explorer.exe;

- Csrss.exe;

- Lsass.exe;

- Smss.exe;

- Rundll32.exe;

- Services.exe;

- Svchost.exe;

- Winlogon.exe;

- Wdfmgr.exe.

Вот так можно определить троянца, активно действующего в вашей системе. Но, не стоит обольщаться, антивирус необходимо ставить, ведь человек имеет свойство делать не верные выводы (ну, собственно как и антивирус), а в связке с антивирусной программой будет намного проще.