Пользователи делятся на две категории - те, кто еще не делает бэкапы, и те, кто уже делает. Когда сгоревший жесткий диск или гнусный шифровальщик в одночасье уничтожает все важные файлы, сразу понимаешь, что надо было заранее предусмотреть такие ситуации. Но наладить резервное копирование - это полдела. Вторая половина - защитить домашний дата-центр от зловредов, которые сейчас стали охотиться именно за такими целями.

Зловреды идут на NAS

Фильмы и сериалы на ноутбуке или ПК, греющие душу отпускные кадры в смартфоне, рабочие документы и личная переписка - рано или поздно у большинства пользователей возникает желание сложить все цифровое богатство в некоем одном защищенном месте, где ему не будут угрожать неприятности внешнего мира.

Сетевые хранилища, или NAS (от Network Attached Storage), для многих стали идеальным решением этой задачи, благо работают они по принципу "настроил и забыл". Эти эргономичные "тумбочки" гудят в сотнях тысяч квартир, обеспечивая удобный обмен данными между всеми домашними устройствами и резервное копирование с них же.

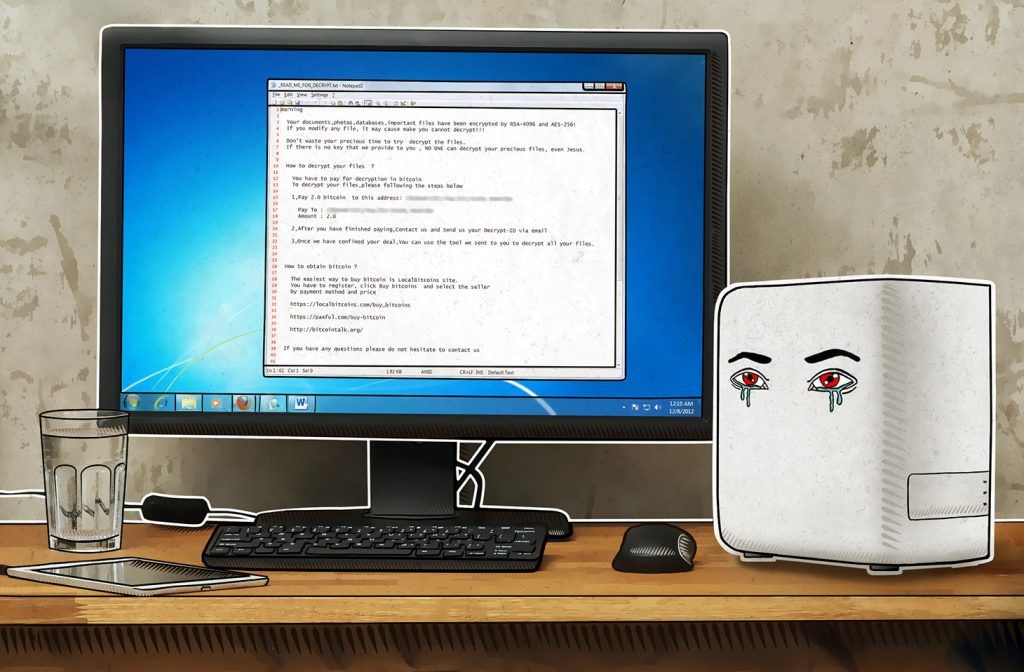

К сожалению, чем популярнее становятся сетевые хранилища, тем чаще они попадают под прицел киберпреступников. За примерами далеко ходить не надо - после майской эпидемии WannaCry о вирусах-шифровальщиках узнали даже те, кто далек от темы информационной безопасности. Такие зловреды уже умеют дотягиваться до сетевых дисков, а некоторые даже специально разрабатываются с расчетом на NAS-устройства.

Например, буквально на днях стало известно о зловреде-шифровальщике StorageCrypt, который попадает на NAS через уязвимость SambaCry и шифрует на нем файлы, требуя потом за расшифровку весьма внушительные суммы - 0,4 или 2 битокойна, что по нынешнему курсу примерно равно 6400 или 32 000 долларов соответственно. StorageCrypt уже оставил немало людей без резервных копий.

Через ту же уязвимость Sambacry, кстати, можно подселять на устройство самую разную заразу - шпионское ПО, программы для DDoS-атак или майнеры криптовалюты. Но в большинстве случаев проблем можно было бы избежать, правильно настроив NAS.

Как правильно настроить NAS, чтобы не было мучительно больно

Если вы пользуетесь NAS для бэкапов, значит, безопасность ваших данных - для вас далеко не последний приоритет. В таком случае можно поступиться некоторыми удобными функциями ради сохранности файлов. Мы уже рассказывали в блоге, на что нужно обратить внимание при создании своей системы резервного копирования. Если коротко, то главное, чтобы хранилище было изолировано от внешних подключений, то есть чтобы к нему нельзя было подобраться из Интернета. Конечно, удобно соединяться с медиатекой прямо из электрички (сразу чувствуешь себя настоящим человеком XXI века), но удобно это не только вам.

Важно помнить, что злоумышленники активно пользуются специальными поисковиками, которые автоматически сканируют Интернет на предмет открытых сетевых портов. Перед тем же StorageCrypt оказались уязвимы почти полмиллиона устройств. Какая зараза ждет нас завтра и через какие дыры она будет ломиться к нам домой - неизвестно.

Хотите, чтобы ваши данные были надежно защищены от StorageCrypt и его возможных последователей? Тогда вот вам наши советы по настройке NAS:

- StorageCrypt распространяется через Интернет, используя уязвимость протокола SMB. Если ваш NAS никак не связан с Интернетом и доступен только из локальной сети, вероятность заразиться минимальна. Соответственно, стоит в настройках NAS отключить доступ к файлам из Интернета.

- Можно еще чуть повысить уровень защиты вашего NAS, отключив уязвимый протокол SMB вовсе - это, конечно, не лучшим образом скажется на удобстве пользования, так что тут уж вам решать. Зато при отключенном SMB ваш NAS не зашифруют зловреды вроде WannaCry, атакующие с какого-то из локальных сетевых компьютеров. О том, как отключить SMB, читайте в инструкции к вашему NAS.

- Регулярно обновляйте прошивку NAS - производители стараются закрывать наиболее серьезные уязвимости и поддерживать почти весь модельный ряд своих устройств в актуальном состоянии.

- Если у вас есть NAS, то наверняка есть и роутер, на базе которого организована домашняя сеть. На этом роутере надо закрыть смотрящие наружу сетевые порты 139 и 445 - именно через них идут атаки вроде StorageCrypt. О том, как их закрыть, расскажет руководство пользователя к вашему роутеру.

- Ну и не забудьте поставить надежное защитное решение на каждом устройстве в домашней сети - это защитит NAS от проникновения зловредов изнутри сети.