Основные итоги квартала

- Доля спама в почтовом трафике продолжает расти,в среднем в этом квартале она составила 82,5%.

- Спам из Азии и Латинской Америки составил более 60% мирового спама.

- Доля вредоносных вложений в почте продолжила расти и достигла 3,86%. Лидерами по срабатыванию почтового антивируса стали Россия, США и Вьетнам.

- Фишинга по-прежнему мало (0,02%), но он становится более адресным.

- В России увеличилась доля спама, рекламирующего товары/услуги компаний - представителей мелкого и среднего бизнеса.

- В спаме по-прежнему много подделок под уведомления от известных ресурсов, кроме того, спамеры начали использовать бесплатные "облачные" ресурсы.

- В России рассматривается проект антиспамового законодательства, а в Японии уже появилась уголовная ответственность за рассылку порнографического спама.

Эволюция спама

От личной переписки к официальным нотификациям

Электронная почта существует достаточно давно, и, конечно, ее значение и функции меняются с развитием интернета. Появление Web 2.0, социальных сетей, сервисов коротких сообщений, а теперь и облачных технологий отодвинуло email на второй план. Мы общаемся через IM, делимся новостями через блоги, собираем друзей в социальных сетях, обсуждаем идеи в "облаках". Что же остается в электронной почте? Ссылки на хостинги и фотохостинги, уведомления от социальных сетей (о приглашении в друзья, о появившейся новой дискуссии, выложенных фотографиях и т.д.), информационные письма от банков, онлайн-магазинов и служб доставки, приглашения прочитать документ "в облаках". Можно сказать, что электронная почта в настоящий момент чаще используется не для общения, а для отправки/получения разного рода уведомлений.

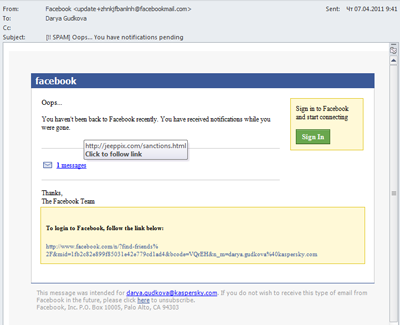

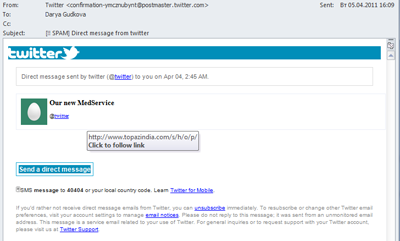

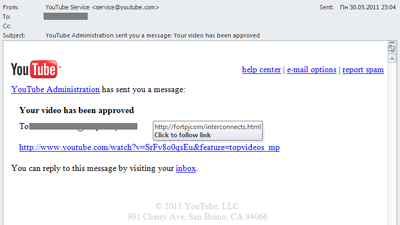

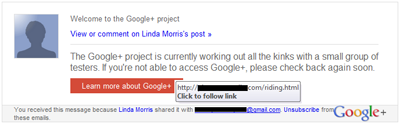

Так как спамеры всегда идут в ногу со временем, современный спам все чаще копирует такие уведомления. И если раньше подделки под официальные письма были характерны только для фишинговых и вредоносных писем, то теперь этот прием применяется и в других видах спама.

Традиционная подделка под уведомление Facebook - ссылка ведет на вредоносный ресурс:

Подделка под уведомление Twitter со ссылкой на фармацевтический сайт:

Подделка под уведомление от YouTube с редиректом на фармацевтический сайт:

Используя известность крупных ресурсов, спамеры пытаются обмануть пользователей, а заодно обойти антиспам-фильтры. Чем новее и интереснее ресурс, тем с большей охотой мошенники маскируют свои письма под сообщения от этого ресурса. Уже в процессе написания отчета мы обнаружили подделки под сообщения от только что появившегося сервиса Google+.

Спам в "облаках"

С развитием облачных технологий появляется много удобных бесплатных сервисов. В этом квартале мы наблюдали новый этап эволюции спама- спамеры начали пользоваться "облачными" сервисами.

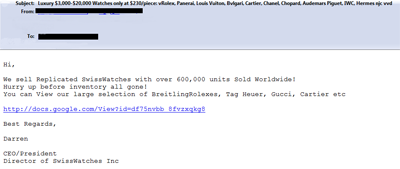

Некоторые письма содержали ссылки на страницы GoogleDocs, а уже в документе GoogleDocs была ссылка на фармацевтический сайт или сайт, на котором продаются поддельные часы (такой своеобразный метод редиректа).

Письмо со ссылкой на GoogleDocs:

Кроме того, злоумышленники использовали форму GoogleSpreadsheets для размещения своих фишинговых страничек.

Одно из писем со ссылкой на GoogleSpreadsheets:

Кликнув по ссылке, пользователь попадал на страницу GoogleSpreadsheets с формой для ввода персональных данных:

При нажатии кнопки Submit данные пользователя отправлялись на сторонний ресурс, то есть уходили в руки к фишерам.

Использование таких сервисов дает злоумышленникам бесплатное пространство для размещения своих поддельных страниц. Кроме того, такая страница с большей вероятностью вызовет доверие пользователя - она находится на известном ресурсе, а соединение происходит через поддерживающий шифрование протокол https.

Спам и социальная инженерия

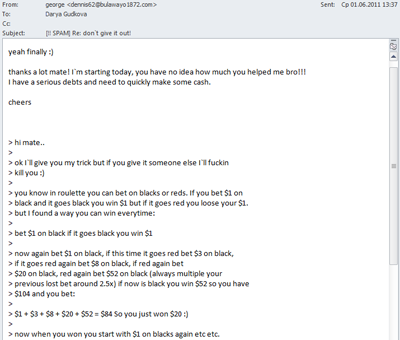

Какие бы новые трюки ни придумывали спамеры, они никогда не откажутся от методов социальной инженерии, поскольку расчет в них делается на вечные человеческие слабости - любопытство и и доверчивость.

В числе громких новостей, которые спамеры использовали для заманивания пользователей на свои страницы- королевская свадьба в Великобритании и смерть Усамы бен Ладена. Отметим, что спамеры подошли к задаче творчески: среди новостей были как настоящие, так и вымышленные.

Применялся и такой подзабытый метод, как подделка под личную переписку:

Спам и закон

На второй квартал пришлось несколько событий, касающихся проблемы законности спама.

Так, 13 мая рабочей группе Госдумы РФ был представлен на рассмотрение законопроект по противодействию производству и распространению спама. Проект подготовлен думским Комитетом по информационной политике, информационным технологиям и связи совместно с Комиссией по информационной безопасности и киберпреступности Российской ассоциации электронных коммуникаций (РАЭК). В законопроекте определяется понятие спам, рассматриваются такие важные моменты, как предварительное согласие пользователя на получение рассылок и возможность отписки; указание в открытом виде организации, организовавшей рассылку; запрет на средства автоматического сбора почтовых адресов и т.д. Немаловажно, что в проекте закона предусмотрена уголовная ответственность за рассылку спама. Однако некоторые юристы уже отмечают слабые стороны законопроекта: нет четкого указания на то, кто будет заниматься расследованием и привлечением к ответственности спамеров.

24 июня Лефортовский суд Москвы санкционировал арест Павла Врублевского, генерального директора компании Chronopay, и, по мнению некоторых экспертов, владельца партнерской сети Rx-promotions, специализирующейся на рассылке фармацевтического спама. Врублевский обвиняется в организации DDoS-атаки на ресурс системы электронных платежей "Assist", из-за которой была парализована система продажи билетов на сайте "Аэрофлота". Напомним, что ранее Врублевский возглавлял Комиссию по борьбе со спамом при рабочей группе по развитию интернета при министерстве связи РФ.

В июньском отчете мы писали о том, что после операции по отключению командных центров ботнета Rustok, успешно проведенной совместными силами спецслужб США и компанией Microsoft, последняя не остановилась на достигнутом и подала в суд на создателей этого ботнета. Мы считаем, что такая инициатива Microsoft более чем оправданна: данные нашей статистики говорят о том, что злоумышленники выстраивают новые ботсети, стоит только закрыться старым. Разумеется, создание новой ботсети требует времени. В случае заключения ботмастеров в тюрьму дело может и не дойти до создания нового ботнета.

Кроме того, в июне важный законодательный акт приняли парламентарии Японии: не только создание, распространение, покупка и хранение вредоносных программ, но также распространение порнографического спама теперь считаются в этой стране уголовным преступлением.

Спам-статистика

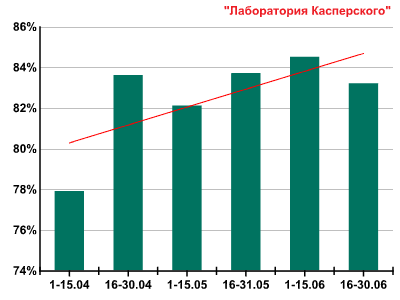

Доля спама в почте

Доля спама в почтовом трафике продолжает расти. Во втором квартале она достигла 82,5% почтового трафика. Наибольший процент спама - 91,4% - был отмечен 29 мая; наименьший показатель - 72,2% - был зафиксирован 1 апреля.

Доля спама в почтовом трафике во втором квартале 2011 г.

Постепенно востанавливается объем рассылаемого спама, уменьшившийся после закрытия командных центров крупных ботнетов в прошлом году и в начале текущего года. Однако распределение по странам зомби-машин, с которых рассылается спам, становится другим.

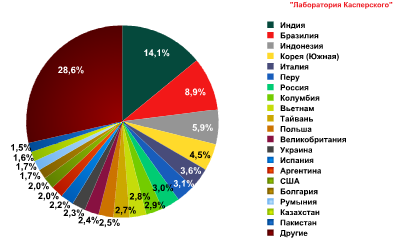

Распределение источников спама по странам

Наиболее активно во втором квартале 2011 спам рассылался из развивающихся стран: Индии (+4,26%), Бразилии (+3,14%), Индонезии (+1,66%) и Южной Кореи (+1,02%).

Страны - источники спама во втором квартале 2011 г.

Лидером по рассылке спама опять стала Индия. Ее доля увеличилась более чем на 4% и достигла 14,06%. Это объяснимо: в прошлом квартале на эту страну пришлось 5,99% срабатываний нашего почтового антивируса, что немало. Напомним, что с помощью зараженных спамовых писем ботоводы заражают компьютеры пользователей и таким образом включают их в состав своих ботнетов. Высокий процент срабатываний почтового антивируса на компьютерах индийских пользователей, отмеченный в прошлом квартале, говорит о том, что эта страна попала в зону интересов строителей зомби-сетей. Расширившиеся ботсети увеличили поток спамовых писем.

Доля Бразилии продолжала расти в течение всего первого полугодия 2011 года и в июне достигла 9,56%, что по итогам квартала вывело страну на второе место в списке стран, откуда идет рассылка спама, с показателем 8,94%.

Также стоит отметить заметное увеличение доли Перу (+2,4%), переместившейся на шестое место с показателем 3,13%. В прошлом квартале эта страна даже не входила в двадцатку.

В то же время на 2,75% уменьшиласьдоля России (3,05%,). Страна, находившаяся по итогам первого квартала на втором месте, во втором квартале оказалась на седьмой строчке рейтинга. Это довольно неожиданный результат, так как Россия была и остается лидером по срабатыванию почтового антивируса. Причем вредоносные программы, проникающие на компьютеры российских пользователей через почту, - это в основном черви. Некоторые из них (например, Worm.Win32.AutoRun.cchs) имеют такой функционал, как перехват программных сообщений, проверка наличия доступа в интернет на зараженной машине, создание соединений с определенными адресами в интернете. Вредоносные программы с таким функционалом вполне могут быть использованы для скачивания других зловредов и включения компьютера в ботнет.

Объяснений тому, что Россия опустилась на пять строчек в рейтинге стран - источников спама, может быть два: либо российские пользователи научились лучше защищать свои компьютеры, не позволяя злоумышленникам подключать их к бот-сетям, либо ботнеты все же создаются, но используются для других целей (для DDoS-атак). Кроме того, как уже было сказано выше, в Россию через почту поступало большое количество червей. В большинстве своем такие программы создаются для сбора почтовых адресов (например, семейство Email-Worm.Win32.Netsky). Это может означать, что злоумышленники только начинают работу по созданию ботнетов, и в будущем Россия вновь войдет в тройку стран, из которых рассылается больше всего спама.

Из США, где осенью 2010 года была проведена серия мероприятий по борьбе с ботнетами, спама рассылается по-прежнему мало: в этом квартале страна заняла лишь 16-ю позицию (1,99%, -1,01%).

Нужно отметить, что географически страны - источники спама и их вклад в спам-трафик распределились гораздо более равномерно, чем в предыдущие годы. В рейтинге стран - источников спама нет абсолютных лидеров. Ситуация, когда три страны были ответственны за половину всего мирового спама, оказалась в прошлом. Зомби-машины, с которых рассылаются спамовые письма, довольно равномерно распределены практически по всем странам мира. Они есть и в Южной Африке, и на отдаленных островах посреди Тихого океана, и в развитых странах. Такое распределение говорит о завершении географической экспансии спамеров. Территорий, не захваченных "ботоводами", просто не осталось. Развивающиеся страны привлекают организаторов ботнетов отсутствием антиспамовых законов и низкой защищенностью компьютеров, развитые - доступным и быстрым интернетом.

Кроме того, после активной борьбы с крупными бот-сетями в 2010 году, наблюдается рост количества ботнетов, но размеры создаваемых бот-сетей относительно небольшие. Среди вновь организуемых ботнетов нет гигантов, ответственных за б о льшую часть спама (как это было ранее с Cutwail или Rustock). То ли спамеры еще не успели организовать мощности, способные рассылать миллионы писем ежедневно, то ли они сознательно не держат все яйца в одной корзине, чтобы в случае закрытия одного ботнета можно было легко переключиться на другой. Это тоже ведет к более равномерному распределению по странам зараженных компьютеров.

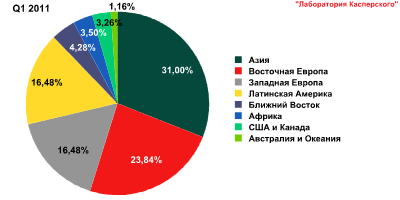

Распределение источников спама по регионам

Регионы - источники спама Q1 и Q2 2011 г.

Лидерами по рассылке спама стали Азия (+8,22%) и Латинская Америка (+5,55%). Вместе эти регионы ответственны более чем за 60% рассылаемого спама. Как мы уже говорили (http://www.securelist.com/ru/analysis/208050680/Kaspersky_Security_Bulletin_2010_Spam_v_2010_godu#13), спамеры стараются организовать новые ботнеты в менее защищенных (законодательно, технически и т.д.) регионах. Азия и Латинская Америка, безусловно, относятся к таким регионам.

В то же время, существенно уменьшилась доля Восточной Европы (-8,45%). Однако можно предположить, что в дальнейшем она будет расти: это удобный регион с точки зрения соотношения уровня компьютеризации и наличия законов, так что спамеры с большой вероятностью будут создавать там ботнеты для рассылки спама.

На графике, отражающем вклад разных регионов в рассылку спама, можно видеть четкую корреляцию между рассылками из Азии и Латинской Америки. При этом четко видно, что во втором квартале, когда кривые Азии и Латинской Америки идут вверх, кривая Западной Европы уходит вниз под тем же углом.

Динамика распределения источников спама по регионам (Q1 и Q2 2011 г.)

То, что кривые, отражающие вклад Азии и Латинской Америки, коррелируют между собой, вполне объяснимо: эти регионы схожи отсутствием антиспамовых законов и слабой защищенностью пользователей. Видимо, спам здесь рассылается с компьютеров, входящих в одни и те же ботнеты.

Тематические направления в спаме

После закрытия гигантских ботнетов спам в разных частях мира стал существенно различаться. В России, например, практически исчез "партнерский" спам. Так, ранее лидировавший спам медицинской направленности (типичный представитель "партнерского" спама), по итогам квартала занял лишь восьмую строчку рейтинга (1,8% всего спама). В настоящий момент абсолютное большинство спамовых писем в Рунете представляет собой рекламу услуг и товаров мелких и средних компаний. А самой популярной тематикой по-прежнему является "Образование" - спам, рекламирующий различные семинары и тренинги.

Процентное соотношение тематик спама в Рунете.Q2 2011 г.

Отметим, что с уходом партнерского спама изменилось и соотношение языков в спам-почте - практически весь англоязычный спам в Рунете был "партнерским", и теперь подавляющее большинство спамовых писем в Рунете - на русском языке.

В то же время, пользователям Западной Европы и Америки, по-прежнему приходит много "партнерского" спама, однако реплики элитных товаров рекламируются в нем сейчас более активно, нежели "Медикаменты". Кроме того, во франкоязычном спаме встречается много "нигерийских" мошеннических писем.

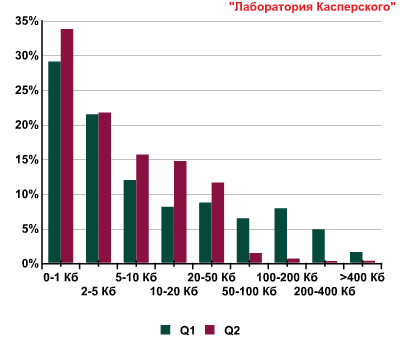

Размеры спамовых писем

В отличие от прошлого квартала, когда в спаме было много "тяжелых" писем, распределение размеров спам-сообщений в этом квартале вполне традиционно: преобладают короткие и очень короткие (меньше килобайта) письма, в то время как сообщения размером более 50 КБ составляют лишь 2,63% всего спама.

Размер спамовых писем во втором квартале 2011 г.

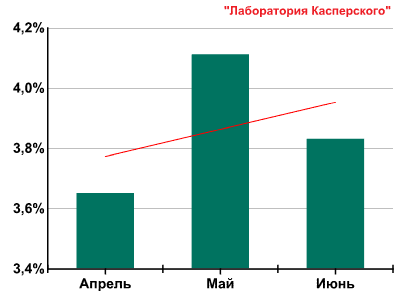

Вредоносные вложения в почте

Во втором квартале 2011 года доля писем, содержавших вредоносные вложения, увеличилась на 0,81% и в среднем составила 3,86%.

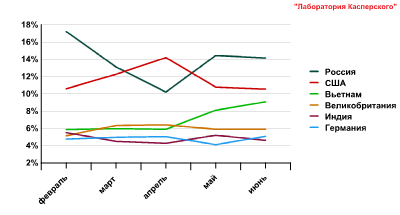

Доля писем с вредоносными вложениями в почте

Наметившееся в первом кварталеувеличение процента сообщений с вредоносными вложениями, как видим на графике, продолжалось и во втором.

Распределение срабатываний нашего почтового антивируса по странам выглядело следующим образом:

Распределение срабатываний почтового антивируса по странам

Первая тройка стран рейтинга осталась без изменений по сравнению с первым кварталом 2011 года. Наибольшее количество срабатываний почтового антивируса пришлось на Россию (12,5%). На втором месте - США (12,21%), по сравнению с первым кварталом доля срабатываний почтового антивируса в этой стране увеличилась на 1,8%. На третьей строчке - Вьетнам, на долю которого пришлось 7,43% всех срабатываний почтового антивируса (+0,46%).

Индия, в первом квартале занимавшая четвертую строчку рейтинга, сдала позиции и к середине года заняла лишь восьмое место. На территории этой страны было зафиксировано 4,66% срабатываний почтового антивируса, что на 1,33% меньше, чем в прошлом квартале.

Интересно отметить, что во второй половине 2010 года, после закрытия крупных ботнетов мирового значения, количество спамовых писем с вредоносным кодом, рассылаемых индийским пользователям, заметно возросло. Мы связывали это с тем, что злоумышленникам был нанесен удар со стороны правоохранительных органов ряда развитых стран, и они начали восстановление ботсетей на территории государств с менее развитыми законами в области киберкриминального бизнеса. В спаме они распространяли вредоносное ПО, с помощью которого зараженные машины включались в состав вновь создаваемых или расширяемых ботнетов.

В первом же полугодии 2011 года почтовый антивирус в Индии стал срабатывать реже, т. е. злоумышленники уже не так активно работали над заражением новых компьютеров и включением их в ботнеты. Возможно, они уже в значительной степени восстановили потенциал своих зомби-сетей, пострадавших в процессе борьбы с ботнетами осенью 2010 г., и меньше нуждаются в заражении новых компьютеров путем рассылки зараженных писем. Во всяком случае, дальнейшее расширение ботнетов в Индии значительно замедлилось.

В то же время, после закрытия ботсети Rustock в марте 2011 года объем вредоносного спама, направленного в США, продолжил расти, достигнув пика в апреле, что можно видеть на представленном ниже графике.

Динамика срабатывания почтового антивируса по странам Q1 - Q2 2011 г.

Дело в том, что США остаются для злоумышленников очень привлекательным плацдармом для создания ботсетей. Это связано с высоким уровнем компьютеризации этой страны и повсеместным высокоскоростным доступом в интернет, чем не могут похвастаться развивающиеся страны. Соответственно, после того, как были отключены командные центры одного крупного ботнета, злоумышленники тут же постарались создать новый.

Наши предположения подтверждает и изменение состава TOP 10 вредоносных программ, детектируемых нашим антивирусом в США. В феврале большую часть зловредов, отправляемых в Штаты, составляли вредоносные программы, занимающиеся кражей финансовых данных пользователей (троянцы-банкеры) либо вымогающие деньги (порноблокеры и поддельные антивирусы). В марте и апреле больше половины TOP 10 составляли уже троянцы-загрузчики, которые устанавливают на машину пользователя вредоносное ПО, включающее зараженный компьютер в ботсеть.

Однако в мае количество направленных в США спам-рассылок, содержащих вредоносные вложения, сократилось. Уменьшилось и количество загрузчиков, устанавливающих боты на машины пользователей.

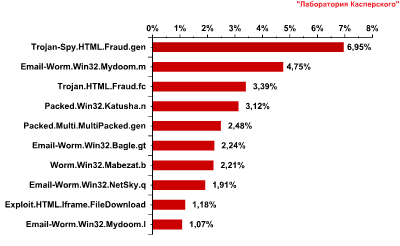

TOP 10 зловредов в почте

Четыре из десяти наиболее часто детектируемых нашим почтовым антивирусом программ - это почтовые черви. Оно и понятно - запущенный однажды почтовый червь будет продолжать распространяться, даже если его создатель уже потерял к нему интерес. Напомним, что функционал почтовых червей Email-Worm.Win32.Mydoom.m, Email-Worm.Win32.Mydoom.l и Email-Worm.Win32.Netsky.q ограничен сбором с компьютера почтовых адресов (которые червь передает злоумышленнику) и рассылкой по ним самого себя. Четвертый почтовый червь, вошедший в ТОР 10, - Email-Worm.Win32.Bagle.gt - обладает более сложным функционалом. Помимо сбора электронных адресов и рассылки самого себя он может загружать на компьютер пользователя другие вредоносные программы.

TOP 10 вредоносных программ в почте во втором квартале 2011 г.

Первое место в рейтинге занимает Trojan-Spy.HTML.Fraud.gen. Напомним, что этот зловред выполнен в виде html-страницы, копирующей регистрационную форму онлайн-банкингов или других интернет-сервисов. Регистрационные данные, введенные в такую "форму", будут отправлены злоумышленникам. Подробнее об этой программе можно прочитать здесь.

Еще одна программа из ТОР 10, нацеленная на кражу финансовых данных пользователей, - это Trojan.HTML.Fraud.fc. Она обладает точно таким же функционалом, как и Trojan-Spy.HTML.Fraud.gen, и также выполнена в виде HTML-страницы. Мишенью Trojan.HTML.Fraud.fc являются бразильские пользователи, поскольку выполнен он в виде формы регистрации одного из крупных бразильских банков.

Несмотря на то что в начале квартала мы ожидали всплеска активности рассылки поддельных антивирусов, по итогам квартала этого не произошло. Единственный зловред, как-то связанный с программами такого рода, это Packed.Win32.Katusha.n - вредоносная программа, использующаяся для упаковки другого вредоносного ПО, нередко - для упаковки поддельных антивирусов.

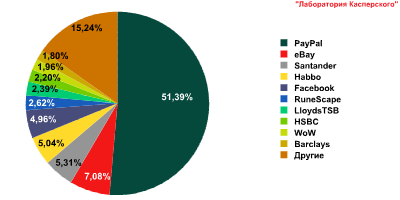

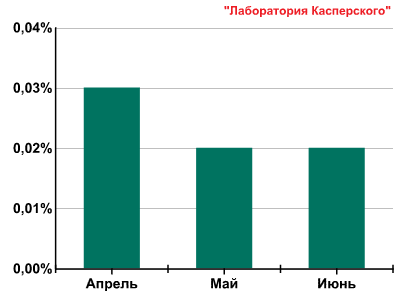

Фишинг

Доля фишинга во втором квартале 2011 года по-прежнему исключительно мала - 0,023% от почтового трафика. Лишь в апреле она была несколько больше - 0,03%.

Процент фишинговых писем в почте во втором квартале 2011 г.

Пара лидеров в рейтинге наиболее часто атакованных фишерами организаций во втором квартале 2011 года осталась неизменной - это платежная система PayPal (+11,21%) и интернет-аукцион eBay (-2,89%).

TOP 10 организаций, атакованных фишерами во втором квартале 2011 г.*

* Рейтинг составляется на основании доли фишинговых URL, распространенных в сети с целью получения регистрационных данных пользователей того или иного сервиса. Рейтинг не является показателем уровня безопасности упомянутых организаций. Рейтинг отображает популярность и авторитетность сервисов среди пользователей, которая напрямую отражается в их популярности у фишеров.

Третью строчку в рейтинге занял банк Santander, на долю которого пришлось 5,31% всех фишинговых атак, что на 1,9% больше, чем в прошлом квартале. В целом интерес фишеров к системам онлайн-банкинга сейчас не слишком велик: из четырех банков, попавших в ТОР 10, лишь один оказался в верхней половине списка. Такие крупные банки, как HSBC и CHASE, значительно реже подвергались атакам, чем в предыдущем квартале. HSBC, занимавший в первом квартале пятую строчку рейтинга, на этот раз занял лишь восьмую позицию (-2,7%). СHASE и вовсе не вошел в ТОР 10, заняв лишь 19-ю строчку.

Социальные сети Habbo (-0,53%) и Facebook (-0,3%) по-прежнему интересны фишерам. Они занимают четвертую и пятую строчки рейтинга соответственно.

Во втором квартале 2011 года популярная онлайн-игра World of Warcraft (1,96%) пережила меньше фишинговых атак, чем в первом (-0,94%). Однако в десятке наиболее часто атакованных организаций появилась еще одна онлайновая ролевая игра - Runescape. Эта бесплатная игра обогнала WoW по количеству атак и заняла в нашем рейтинге шестую строчку (2,62%).

Компания Google, как и в первом квартале, не попала в наш рейтинг. Однако нужно отметить, что социальная сеть Orkut, принадлежащая Google, заняла одиннадцатую строчку, а остальные сервисы Google разместились на тринадцатом месте. В сумме, процент фишинговых атак, нацеленных на Orkut и другие сервисы Google (3,04%), превосходит процент атак на RuneScape, занявшую шестое место в рейтинге.

Мы ожидаем рост количества атак на сервисы Google в связи с запуском новой социальной сети Google+. В данный момент на новом ресурсе можно регистрироваться только по приглашениям, что вызывает вокруг соцсети определенный ажиотаж. Злоумышленники могут воспользоваться этим ажиотажем в своих целях и попробовать обмануть пользователей, рассылая поддельные приглашения.

О компании Google стоит упомянуть и в связи с другим инцидентом, связанным с фишингом. В начале июня этого года стало известно, что злоумышленники из Китая получили доступ к аккаунтам Google, принадлежащим высокопоставленным чиновникам США. Такой доступ они получили благодаря методу "spearphishing", или "целевой фишинг". Этот вид фишинговых атак отличается от обычного фишинга тем, что, как следует из названия, их проводят более целенаправленно. В простом случае атака производится на группу пользователей, которые являются клиентами какого-либо сервиса. Письма до мельчайших деталей воспроизводят официальные уведомления таких сервисов и имеют в теле ссылку на регистрационную форму - точную копию настоящей регистрационной формы атакуемого сервиса. Утверждается, что именно такая нехитрая схема была применена для получения доступа к аккаунтам американских высокопоставленных лиц.

Официальные лица Китая отвергают выдвинутые против их граждан обвинения и называют Google "политическим инструментом", с помощью которого США очерняют репутацию азиатского государства.

Возвращаясь к целевому фишингу, поясним, что схемы атаки могут быть значительно сложнее. Мы привыкли к тому, что фишинговые письма содержат обезличенные обращения, такие как "Дорогой пользователь нашей сети!" или "Уважаемый клиент!". Однако более сложная схема целевого фишинга подразумевает, что злоумышленник знает не только то, клиентом или работником какой компании является его потенциальная жертва, но и имя и фамилию человека. Используя эти данные, преступники с большой вероятностью могут добиться доверия пользователя. Мало того, что фишинговое письмо выглядит, как сообщение от сервиса, услугами которого пользуется получатель, оно еще и персонализировано - к пользователю обращаются по имени и фамилии.

Последнее время целевой фишинг становится тенденцией - злоумышленники используют его, чтобы проводить атаки не только на отдельных пользователей, но и на крупные компании, как это произошло в случае с RSA (http://www.rsa.com/node.aspx?id=3872). Преступникам давно известно, что главной уязвимостью в системах безопасности является человек, и они весьма успешно этим пользуются.

Мы предполагаем, что в ближайшем будущем нас ждет рост количества целевых фишинговых атак. Вероятно, таким атакам могут подвергаться и небольшие компании: с одной стороны, они интереснее для фишеров с финансовой точки зрения, чем отдельные пользователи. С другой стороны, маленькие компании, в отличие от крупных организаций, как правило, не имеют надежной IT-защиты.

Заключение

С годами содержание наших почтовых ящиков меняется, особенно если речь идет о персональной, а не рабочей почте. Все меньше становится традиционных длинных писем, т.к. для передачи информации появляются более удобные способы. Вместо обычных писем мы все чаще получаем уведомления от социальных сетей, ссылки на различные фото- и видеохостинги, файлообменники. В последнее время в письмах также появляются ссылки на документы "в облаках".

Развитие спама и применяемых в нем трюков является отражением эволюции нормальной почты. Уже давно в спаме преобладают короткие письма со ссылками на сторонние сайты. Все больше становится спама, копирующего официальные уведомления от различных популярных веб-ресурсов. С появлением и популяризацией "облачных" технологий спамеры стали подделывать письма под уведомления и использовать "облачный" ресурс в своих целях. Неизменным остается только человеческий фактор и, следовательно, приемы социальной инженерии: громкие новости (как настоящие, так и вымышленные), подделка под личную переписку и другие виды заманивания пользователей по-прежнему широко применяются спамерами.

В последнее время спам становится более адресным, ориентированным на конкретную аудиторию. Спамовые письма, рассылаемые в разные страны, все чаще различаются по языкам и содержанию. Мошеннические атаки, проводимые с помощью спам-технологий, также зачастую направлены на строго определенную, иногда достаточно узкую, группу пользователей. Отметим, что на географическую направленность рассылок, возможно, повлияло закрытие крупных ботнетов, - рассылка спама в какой-то мере утеряла свой глобальный характер, а отдельные, более мелкие, ботнеты спамеры должны использовать как можно более эффективно, что вынуждает их задумываться над целевой аудиторией рассылок.

Регионами, из которых рассылается больше всего спама, остаются Азия и Латинская Америка - из-за отсутствия антиспамовых законов и большого числа плохо защищенных пользователей интернета эти регионы остаются наиболее удобными для спамеров.

После серьезной борьбы с ботнетами, осуществленной органами правопорядка осенью 2010 года, США выпали из числа стран, откуда рассылается больше всего спама. Мы, однако, ожидаем их возвращения в этот список, т.к. такой обширный регион с широкополосным интернетом не может не входить в сферу интересов спам-бизнеса, несмотря на имеющиеся в стране антиспамовые законы и большую защищенность пользователей. В целом же можно говорить о тенденции к более равномерному, чем раньше, распределению источников спама: с повсеместной компьютеризацией уже не осталось регионов, неинтересных создателям ботнетов. Остается надеяться, что в будущем количество регионов - источников спама все же начнет сокращаться благодаря развитию антиспамового законодательства.