Ну, хорошо! У нас теперь есть рабочий контроллер домена, а машина перезагружена. Следующий шаг - установить ключевые роли и службы, необходимые для создания базовой рабочей сети уровня предприятия.

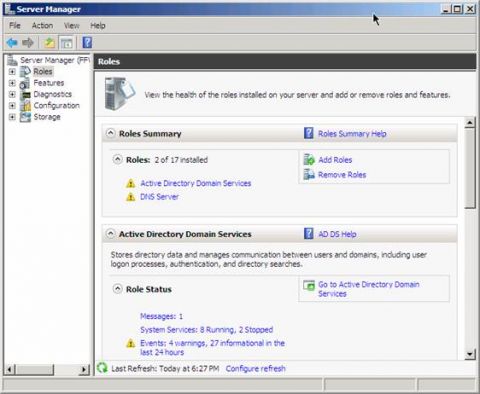

Для этого мы воспользуемся Server Manager, чтобы установить две серверные роли: Certificate Services и DHCP. Опять же, если вы привыкли к образу работы Windows 2003, для вас все будет немного по-другому. Как лучше? Вам решать. Мне кажется, использование Server Manager имеет свои преимущества и недостатки, но вообще я думаю, что в Microsoft отлично поработали с интерфейсом Server Manager.

Чтобы установить роли DHCP и Certificate Services, щелкните на узле Roles в левой панели консоли, а затем щелкните Add Roles в правой панели.

Рисунок 1

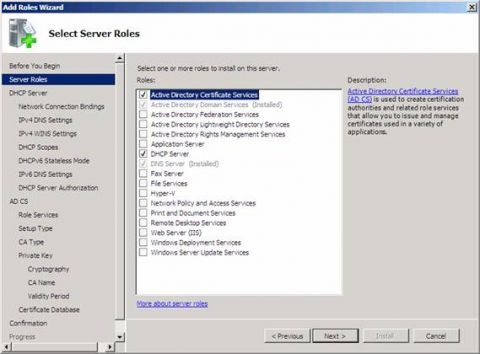

Щелкните Next, чтобы пропустить страницу Before You Begin. На странице Select Server Roles поставьте отметки в окошках Active Directory Certificate Services и DHCP Server. Щелкните Next.

Рисунок 2

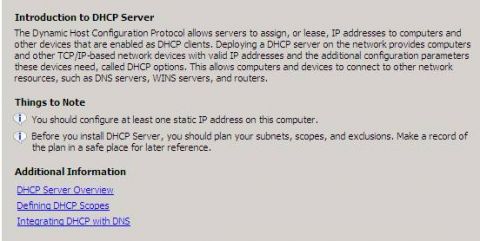

Сначала Server Manager установит DHCP-сервер, после чего выдаст вам некоторую информацию о службах DHCP. Пара вещей на заметку:

-

Вам необходимо настроить как минимум один статический IP-адрес на компьютере с DHCP. Для нас это не проблема, так как машина - DC, поэтому у нее уже есть статический IP-адрес.

-

Перед установкой DHCP-сервера вам стоит спланировать подсети, области и исключения. До сих пор у нас была только одна подсеть, поэтому мы не слишком много занимались подобными вещами. Однако по мере роста вашей сети нам, вероятно, потребуются дополнительные DHCP-области. Но сейчас мы создадим только одну DHCP-область.

Рисунок 3

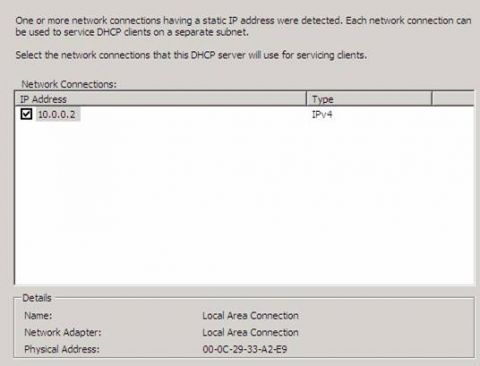

Server Manager обнаружил, что с данной машиной связан единственный статический IP-адрес. Мы воспользуемся этим адресом, поэтому оставьте отметку в соответстующем окошке.

Рисунок 4

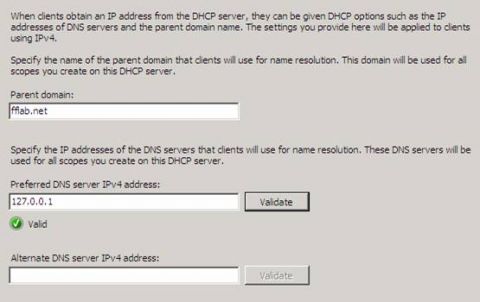

Теперь Server Manager хочет знать, какое доменное имя нужно приписывать клиентам DHCP. В нашем эксперименте мы будем работать с доменом fflab.net - так и запишем в текстовом окне Parent domain. В окне Preferred DNS server IPv4 address вам нужно ввести IP-адрес DNS-сервера, который будет использоваться клиентами для разрешения имен. Обратите внимание: местный адрес хоста вводится по умолчанию. Мы не можем этим воспользоваться, так как клиенты будут пытаться использовать себя для DNS-служб, что неправильно. Введите 10.0.0.2 - IP-адрес контроллера домена и DNS-сервера. Если бы у нас был второй DNS-сервер в сети, мы могли бы добавить IP-адрес второго DNS-сервера в окошке Alternate DNS server IPv4 address. Возможно, в дальнейшем так и нужно будет делать, потому что неплохо всегда иметь два DNS-сервера (и, если уж на то пошло, два контроллера домена).

Рисунок 5

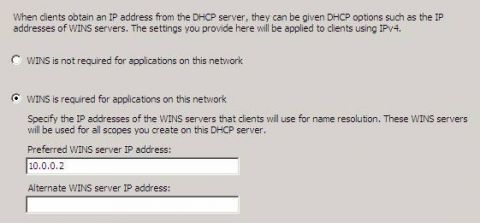

Затем Server Manager спрашивает об адресе WINS-сервера. Мы еще не установили WINS-сервер, но чуть позже займемся этим. Мы не устанавливаем WINS-сервер сейчас потому, что Microsoft считает WINS скорее функцией, а не ролью, поэтому устанавливать WINS надо через процедуру установки функций. Однако мы ведь знаем, что DC будет у нас WINS-сервером, поэтому мы выберем опцию WINS is required for applications on this network, а затем введем IP-адрес DC в текстовом окошке Preferred WINS server IP address.

Рисунок 6

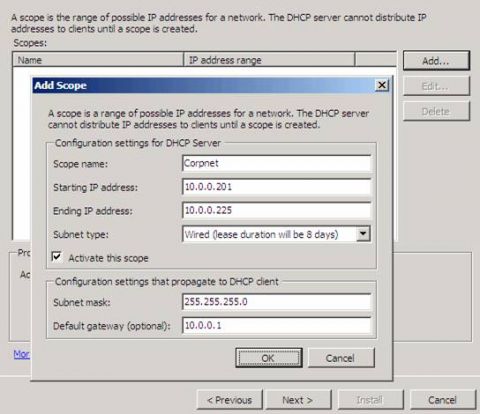

DHCP выдает адреса из своей области. Необходима как минимум одна область, чтобы выдавать IP-адреса клиентам DHCP. В диалоговом окне Add Scope введите название области (Scope Name - можно вводить любое, лишь бы вы знали, что это за область и для чего она используется), начальный IP-адрес (Starting IP address), конечный IP-адрес (Ending IP address), тип подсети (Subnet type), маску подсети (Subnet mask) и шлюз по умолчанию (опционально) (Default gateway). В нашем примере вводим следующее:

-

Scope name Corpnet

-

Starting IP address 10.0.0.201

-

Ending IP address 10.0.0.225

-

Subnet type Wired (least duration will be 8 days)

-

Activate this scope enabled

-

Subnet mask 255.255.255.0

-

Default gateway (optional) 10.0.0.1

Шлюзом по умолчанию будет IP-адрес, предназначенный для брандмауэра TMG, который мы будем устанавливать позже.

Рисунок 7

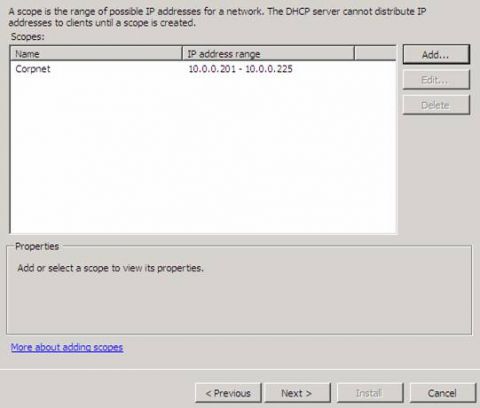

Server Manager показывает диапазон IP-адресов, выбранных вами для DCHP-области.

Рисунок 8

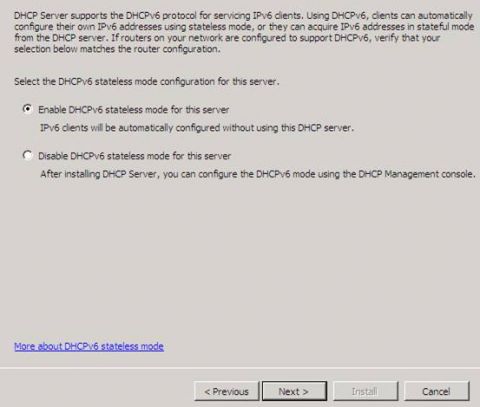

На следующей странице вас спрашивают об IPv6-адресах. Поскольку мы, вероятно, будем пользоваться IPv6 в дальнейших статьях, нужно подумать о том, что делать с IPv6-адресами. Однако в данный момент мы не будем использовать DHCP для распределения адресов для клиентов IPv6. Из-за этого мы выберем Enable DHCPv6 stateless mode for this server. Позже, быть может, мы и поменяем эту опцию, но так как нам не нужно немедленное использование DHCP для IPv6, сейчас включать не будем.

Рисунок 9

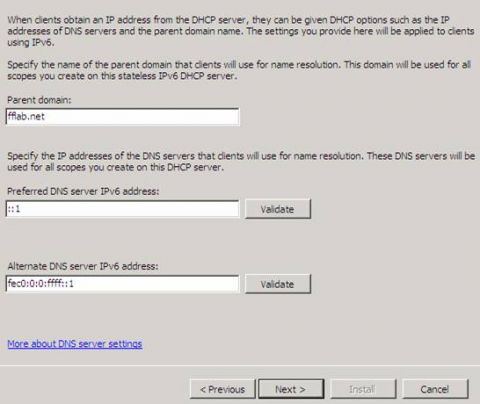

На следующей странице вас спросят об опциях DHCP для клиентов IPv6. Эти настройки не будут использоваться, ведь мы не собираемся сейчас использовать DHCP для клиентов IPv6, поэтому можно спокойно щелкнуть Next.

Рисунок 10

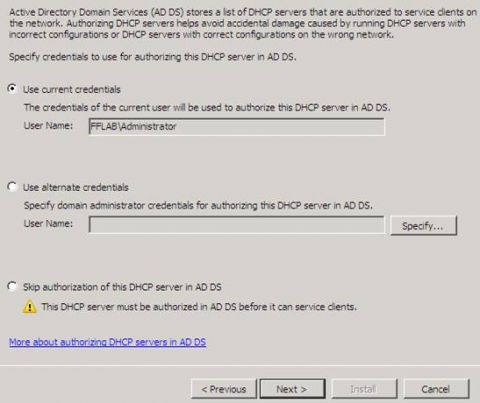

В Active Directory хранится список DHCP-серверов, авторизированных для обслуживания клиентов сети. Чтобы DHCP-серверы функционировали в сети Active Directory, их нужно авторизовать в Active Directory. На этой странице вы выбираете авторизационные данные, которые вы хотите использовать для авторизации DHCP-сервера в Active Directory. Поскольку мы являемся администратором домена, мы можем выбрать опцию Use current credentials (Использовать текущие данные). Если бы мы не были администратором, мы могли бы выбрать Use alternate credentials(Использовать альтернативные данные), и затем ввести данные. Или, в случае если бы мы не хотели использовать DHCP-сервер в сети совсем, можно было бы выбрать Skip authorization of this DHCP server in Active Directory DS(Пропустить авторизацию этого DHCP-сервера в Active Directory).

Рисунок 11

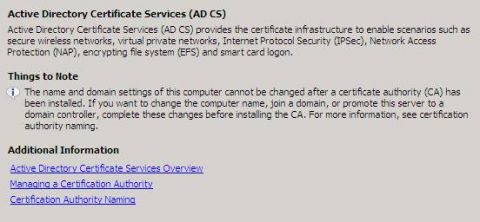

Вот и все, что касается установки DHCP-сервера. Теперь у Server Manager есть вся необходимая информация. Далее Server Manager задаст вас серию вопросов о Certificate Services в Active Directory. Как и для всех центров сертификации, помните, что имя и настройки домена компьютера не могут быть изменены после установки ЦС. Поскольку мы устанавливаем ЦС на DC, проблемы тут нет.

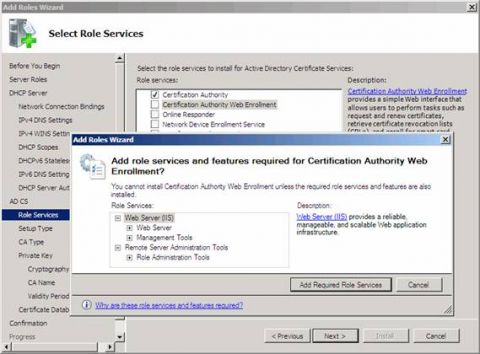

Рисунок 12

На следующей странице убедитесь в наличии отметок в окошках Certification Authority и Certification Authority Web Enrollment. Обратите внимание, что мастер Add Roles Wizard вызывает диалоговое окно, оповещающее о том, что ему потребуется добавить число служб, связанных с web, чтобы сайт Web enrollment site заработал. Щелкните Add Required Role Services в знак подтверждения, что так и должно быть.

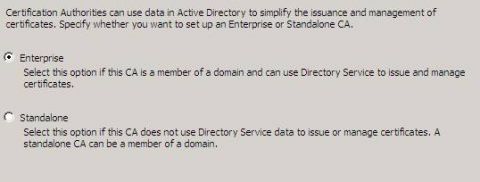

Рисунок 13

Теперь нам нужно выбрать тип устанавливаемого ЦС - Enterprise или Standalone. Так как мы хотим воспользоваться преимуществами авторегисрации для машинного сертификата и, возможно, пользовательских сертификатов в данном цикле статей, будем устанавливать ЦС Enterprise.

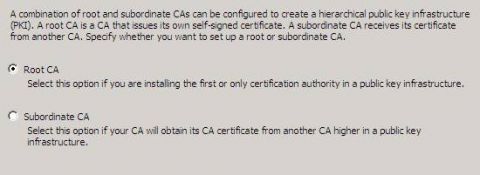

Рисунок 14

В производственной среде в вашей инфраструктура PKI будет, скорее всего, несколько ЦС: корневой ЦС и подчиненные ЦС, получающие свои сертификаты от корневого ЦС. Однако у нас в сети будет только один ЦС, корневой, то есть ЦС самого верхнего уровня. Выберите опцию Root CA.

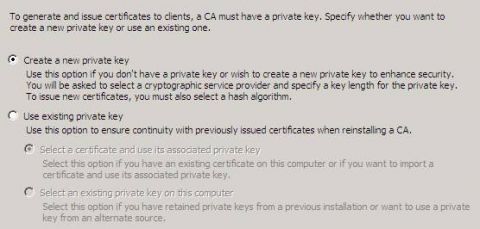

Рисунок 15

Теперь нам нужно выделить личный ключ ЦС, который будет генерировать и выдавать сертификаты клиентам. Для этого есть пара способов: Создать новый личный ключ или воспользоваться существующим ключом, который уже был выписан другому ЦС. Так как это новая PKI для новой сети, лучший вариант здесь - Create a new private key (Создать новый личный ключ). Выберите эту опцию и перейдите к следующей странице.

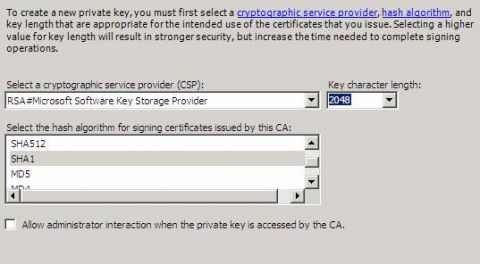

Рисунок 16

Чтобы создать новый личный ключ, вам нужно принять несколько решений. Во-первых, вам нужно выбрать провайдера криптографических служб (cryptographic service provider - CSP). Во-вторых, вам нужно выбрать длину ключа, после чего нужно выбрать алгоритм хэширования для подписи сертификатов. Это может оказаться довольно сложной темой, существуют аргументы в пользу выбора различных CSP, длин ключей и алгоритмов хэширования. Не будем влезать в эти сложности прямо сейчас, поэтому оставим все по умолчанию:

-

RAS Microsoft Software Key Storage Provider

-

2048 key length

-

SHA1 hash algorithm

Примите настройки по умолчанию и перейдите к следующей странице.

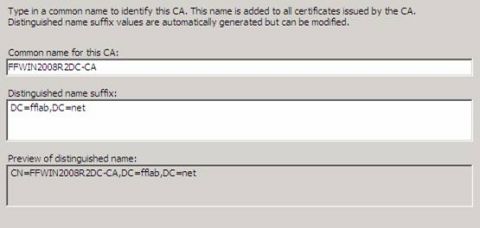

Рисунок 17

Теперь нужно вписать имя для ЦС. Это может быть имя самого сервера, но обычно это имя немного меняется, чтобы было понятно, что это ЦС. В нашем примере назовем ЦС FFWIN2008R2-CA. Distinguished name suffix для данного ЦС - DC=fflab, DC=net, что отражает имена доменов ЦС. Будем довольствоваться этими значениями - щелкните Next.

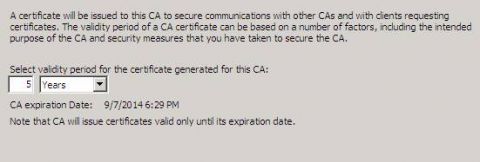

Рисунок 18

Теперь выберите, как долго должны быть годны сертификаты ЦС. Значение по умолчанию - 5 лет, что лучше, чем двухлетний период в предыдущих версиях Microsoft CA. По окончании этого периода вам понадобится обновить сертификат. Если вы этого не сделаете, ни один из сертификатов, подписанных данным ЦС, не будет принят, что будет для вас очень мучительно. Оставьте себе заметку о дате истечения срока ЦС и положите себе в календарь, чтобы вы вспомнили обновить сертификат ЦС заранее, до истечения срока.

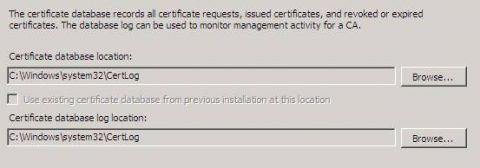

Рисунок 19

Примите пути по умолчанию для Certificate database location и Certificate database log location и щелкните Next.

Рисунок 20

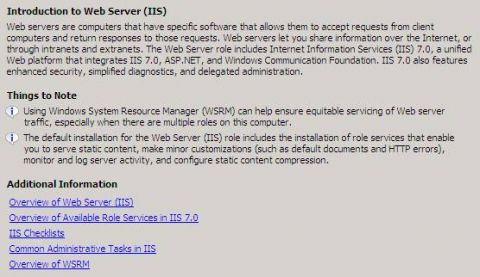

Это все, что касается настройки ЦС. Теперь Server Manager хочет задать вам несколько вопросов об установке IIS. Причина, по которой Server Manager спрашивает о службах IIS, заключается в том, что мы выбрали установку сайта Web enrollment site. Мы не собираемся использовать этот механизм для других Web-служб, поэтому вопросы, освещенные на этой информационной странице, нас не сильно волнуют сейчас.

Рисунок 21

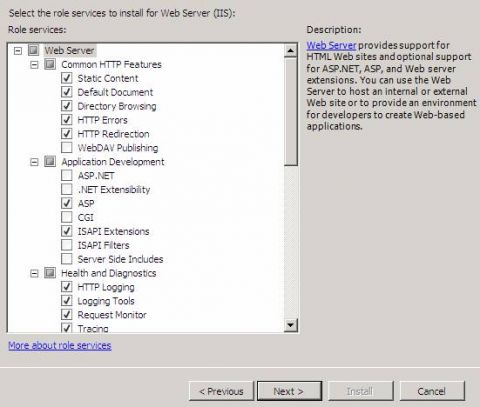

Ролевые службы, требующиеся для сайта Web enrollment site, выбираются автоматически. Никакой необходимости разбираться самостоятельно. Что просто прекрасно. Щелкните Next.

Рисунок 22

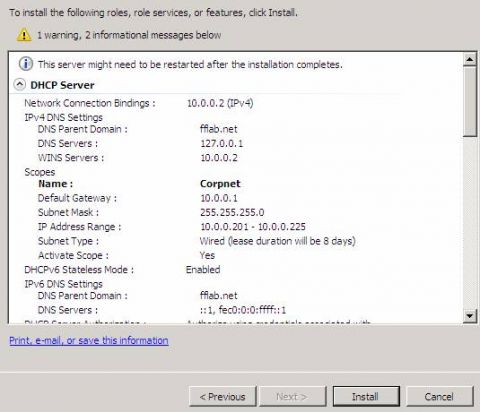

Отлично! Теперь у Server Manager есть вся необходимая информация для установки DHCP и служб Certificate services. Подтвердите это в диалоговом окне, в котором подводятся итоги вашей настройки; щелкните Install.

Рисунок 23

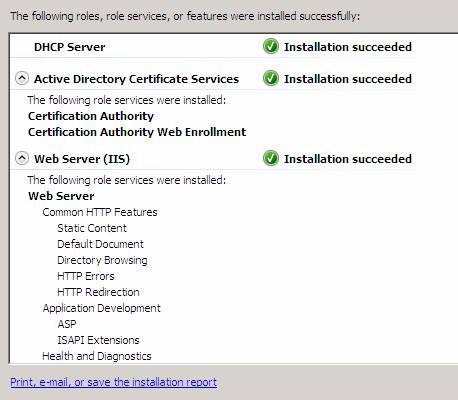

В конце процесса установки вы должны увидеть Installation succeeded в зеленом цвете.

Рисунок 24

Последняя ключевая сетевая функция, которую мы должны установить, - это WINS. Хотя роль WINS и уменьшена на данном этапе, некоторым службам он будет полезен, возможно даже, некоторым службам в нашей тестовой среде он будет необходим (хотя это и маловероятно, так как мы сконцентрируемся на новинках Windows Server 2008 R2). Исходя из того, что WINS потерял свой блеск, в Microsoft решили сделать его 'функцией', а не 'серверной ролью'. Но это не проблема, его все равно можно установить через Server Manager.

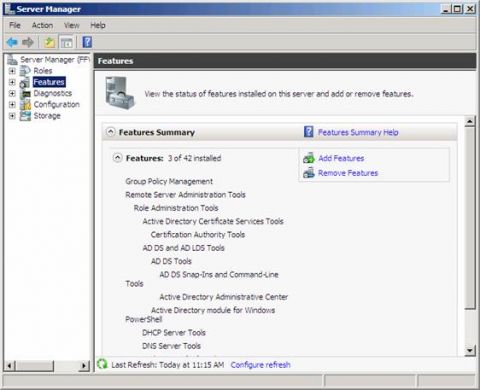

Откройте Server Manager и щелкните на узле Featuresв левой панели консоли. Затем щелкните на ссылку Add Features в правой панели.

Рисунок 25

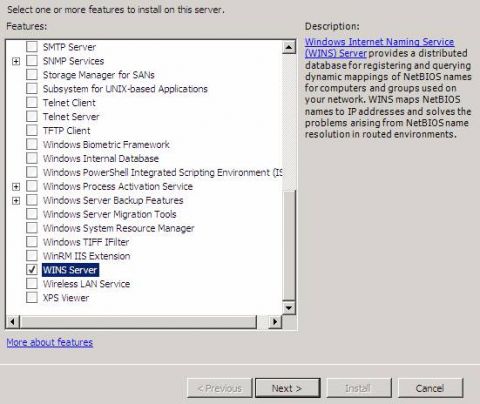

Поставьте отметку в окошке WINS Serverи щелкните Next.

Рисунок 26

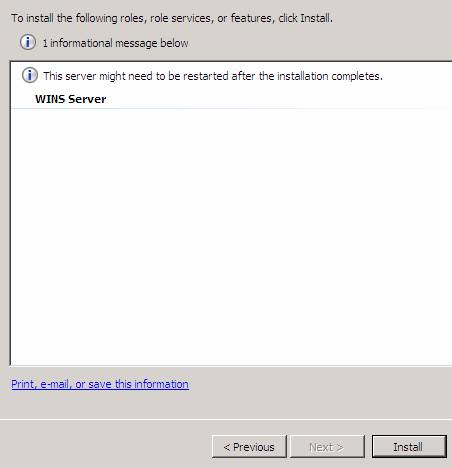

Информационное окошко сообщает вам о том, что будет установлен WINS. Щелкните Install.

Рисунок 27

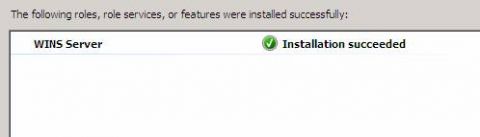

Ага! Сработало. Установка WINS-сервера успешно завершена.

Рисунок 28

Итак, наш DC теперь полностью установлен и готов выполнять обязанности DC, WINS, DHCP и сервера сертификации. Перейдем теперь к последнему шагу построения нашей инфраструктуры - установке брандмауэра, чтобы DC и все службы, устанавливаемые в нашей сети, могли бы подключаться к Интернету. Какой же брандмауэр нам установить? Конечно, Forefront Threat Management Gateway Firewall! Почему? Потому что, как мы увидим позднее, брандмауэр TMG интегрируется с Forefront Protection Manager, который позволит нам создать проактивную политику брандмауэров в ответ на угрозы, обнаруженные в нашей сети. Это действительно здорово, и я жду - не дождусь, когда же я, наконец, по