Корпорация Microsoft традиционно уделяет очень большое внимание вопросам обеспечения информационной безопасности корпоративных пользователей, использующих Windows. С каждой новой версией этой операционной системы число возможностей, предназначенных для защиты ИС предприятия, возрастало. Windows 7 использует целый ряд современных инструментов для обеспечения ИБ, часть из которых была обновлена со времен Windows Vista, а часть - введена впервые.

Корпорация Microsoft традиционно уделяет очень большое внимание вопросам обеспечения информационной безопасности корпоративных пользователей, использующих Windows. С каждой новой версией этой операционной системы число возможностей, предназначенных для защиты ИС предприятия, возрастало. Windows 7 использует целый ряд современных инструментов для обеспечения ИБ, часть из которых была обновлена со времен Windows Vista, а часть - введена впервые.

В основе Windows 7 лежит такая же, как и в Windows Vista, система безопасности, включающая все процедуры и технологии безопасной разработки ПО (Security Development Lifecycle). Три года назад она сделала предыдущую версию Windows самой безопасной за всю историю клиентских изданий ОС от Microsoft за счет применения новых функций. К ним относились защита ядра от изменений, технологии DEP (предотвращение выполнения данных), UAC (контроль учетных записей) и другие элементы безопасности. В новой версии Windows 7 эти элементы безопасности системы получили логическое развитие и существенные усовершенствования.

Защита дисков компьютера

Впервые технология BitLocker, обеспечивающая криптографическую защиту размещенной на жестком диске конфиденциальной информации, появилась в операционной системе Windows Vista. Суть ее заключалась в шифровании системного раздела целиком. Таким образом, при ее использовании злоумышленник, не обладающий ключом, не мог не только получить доступ к данным, но даже и запустить саму систему. Этим обеспечивалась надежная защита конфиденциальных данных от несанкционированного доступа.

Windows 7 спроектирована и разработана в соответствии с жизненным циклом разработки системы безопасности Майкрософт (SDL) и обеспечивает выполнение требований стандарта Common Criteria ("Общие критерии", международный стандарт по компьютерной безопасности, представляющий методику оценки уровня защищенности продукта относительно определения вендором условий сертификации (окружения и модели злоумышленника), что необходимо для получения сертификата Evaluation Assurance четвертого уровня и соответствия стандарту FIPS 140-2 ("Требования безопасности для криптографических модулей", используется в США для описания требований к системам криптографии для защиты информации ограниченного доступа, то есть, не секретной).

Однако по целому ряду причин BitLocker не получила широкого распространения. К ним можно отнести, например, некоторые недостатки самой технологии. Во-первых, ее использование было достаточно сложно для конечного пользователя. В частности, применение BitLocker зачастую связано с необходимостью переразбивки жесткого диска компьютера (технология требует разделения системного раздела, с которого осуществляется загрузка, и основного раздела операционной системы). Во-вторых, с помощью данной технологии можно было защитить только один раздел компьютера. В то время как многие пользователи предпочитают хранить рабочую информацию не на системном, а на логических дисках. Кроме того, распространению BitLocker препятствовали и "внешние" причины: в 2007 году, когда была выпущена Windows Vista, многие компьютеры не были оборудованы TPM (Trusted Platform Module - специальный микроконтроллер для генерации ключа шифрования, его безопасного хранения и выполнения некоторых других операций, связанных с криптографией). Соответственно, использование этой технологии в прежнем виде могло спровоцировать возникновение рисков потери зашифрованной информации.

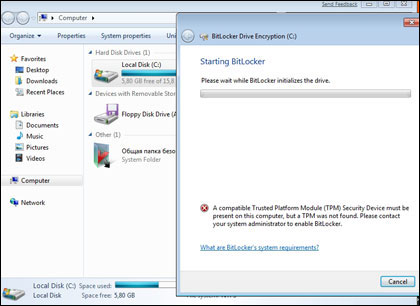

В Windows 7 технология BitLocker получила свое дальнейшее развитие. В частности в новой операционной системе появился специальный мастер (BitLocker Drive Preparation Tool), который автоматически подготавливает компьютер к использованию системы шифрования. Он создает новый системный раздел (минимальный размер его сократился с 1,5 Гб до 100 Мб) и переносит туда все необходимые загрузочные файлы. При этом к данному разделу не назначается буква, то есть он остается скрытым от пользователя и не мешает ему в работе. Кроме того, такой подход исключает возможность случайного изменения загрузочных файлов. Стоит отметить, что Microsoft ведет работу с OEM-партнерами и системными интеграторами по соответствующей разбивке дисков новых компьютеров. В этом случае пользователь сможет использовать BitLocker сразу же после приобретения ПК с предустановленной на него Windows 7.

Другими улучшениями в работе BitLocker стали возможность криптографической защиты нескольких разделов компьютера, а также функция централизованного восстановления информации при утере ключа шифрования. С помощью DRAs (Data Recovery Agent - агент восстановления данных) при соответствующих настройках групповых политик ИТ-отдел компании получил возможность легко расшифровать любой диск на корпоративном компьютере. Эта возможность гарантирует сохранность информации при утере ключа шифрования, что отсутствовало в Windows Vista.

BitLocker: компьютер подготавливается к использованию системы шифрования

По словам представителей компании Aladdin, корпорация Microsoft в своих продуктах давно ориентируется на безопасность и с момента выпуска первых ОС значительно продвинулась в этом вопросе. Тем не менее, в Aladdin отмечают, что существует ряд вопросов, связанных со спецификой российского рынка, которые по-прежнему носят открытый характер. "В частности, мы уверены в том, что надстройки безопасности, особенно в части возможности использования российской криптографии в составе встроенных защитных механизмов ОС, все же необходимы для применения Windows 7 в отечественных компаниях", - говорит Антон Крячков, директор по продуктам Aladdin, замечая, что политики безопасности даже в с высокими требованиями к стойкости пароля в условиях работы в защищенных информационных системах должны быть усилены за счет использования в Windows 7 USB-ключей или смарт-карт для аутентификации".

Шифрование мобильных накопителей

В последнее время очень широкое распространение получили мобильные накопители, в частности, Flash-диски. Сотрудники компаний используют их для хранения и переноса различной информации, включая конфиденциальную. При этом возникает серьезный риск несанкционированного доступа к этим данным, поскольку Flash-диски малогабаритны, они часто теряются. В результате информация может попасть к злоумышленникам.

Учитывая все это, разработчики реализовали в Windows 7 новую возможность, получившую название BitLocker To Go. Она предназначена для криптографической защиты любых мобильных накопителей с файловыми системами FAT, FAT32 и ExFAT. В качестве алгоритма шифрования используется AES с длиной ключа 128 (по умолчанию) или 256 бит. Это обеспечивает действительно надежную защиту записанной на Flash-диск информации. Подключение и разблокировка зашифрованного мобильного накопителя осуществляется с помощью пароля или смарт-карты.

Стоит отметить, что BitLocker To Go совместима с предыдущими версиями операционной системы Microsoft - Windows XP и Windows Vista. Для подключения зашифрованных накопителей и чтения с них информации на компьютерах с этими ОС используется специальная утилита.

Контроль использования ПО

ИТ-отделы всех компаний стараются с помощью различных средств контролировать использование ПО сотрудниками. В противном случае работники смогут устанавливать на рабочих компьютерах потенциально опасные утилиты, загруженные с интернета, нелицензионные программы, игры. В результате возникает угроза безопасности корпоративной сети, снижается производительность труда и т.д.

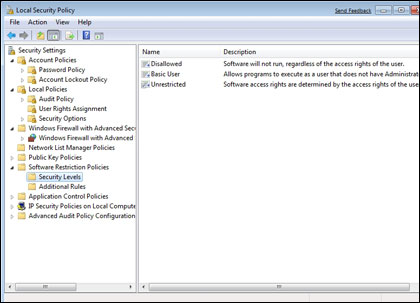

Для того чтобы помочь решить данную проблему, в Windows 7 появилась новая технология под названием AppLocker. Она предназначена для контроля единой корпоративной политики в области использования программного обеспечения. Принцип ее действия основан на создании правил, разрешающих или запрещенных запуск тех или иных программ, скриптов и инсталляционных пакетов. Стоит отметить, что AppLocker может работать в режиме аудита, когда она не блокирует запуск запрещенных приложений, а только делает соответствующую запись в журнал, доступный ответственному сотруднику.

AppLocker работает в режиме аудита

В качестве условий в правилах AppLocker может использоваться различная информация: атрибуты цифровой подписи ПО (издатель, название программы, версия и т.п.), путь к файлу, хэш файла. Первый вариант, конечно, предоставляет наибольшие возможности для гибкой настройки. При его использовании установленное правило продолжает действовать, и после обновления ПО. "Как пользователь, могу сказать, что технология "Applocker", действительно, обеспечивает высокую степень надежности системы, поскольку гарантирует, что запуск того или иного приложения осуществляет именно пользователь, а не какой-то вредоносный процесс от имени пользователя", - говорит Евгений Воробьев, руководитель группы продаж Microsoft компании "АйТи", считая существующий уровень защищенности ОС Windows Vista и Windows 7 достаточным.

Управление безопасностью

Технологии BitLocker, BitLocker To Go и AppLocker могут работать в Windows 7 на отдельном компьютере и, в принципе, не требуют наличия Active Directory. Однако использование последней, а также групповых политик, позволяет настраивать централизовано данные возможности, и распространять их действие на все компьютеры, входящие в корпоративную сеть. Кроме того, Active Directory позволяет добавить к технологиям безопасности некоторые дополнительные функции.

Так, например, для BitLocker это может быть резервное копирование информации, необходимой для доступа к защищенным дискам, включая пароль, установленный при шифровании, пароль владельца TPM, идентификационные данные компьютера и т.д. Впервые эта возможность появилась еще в Windows Vista, однако в Windows 7 она получила дальнейшее развитие в форме DRAs.

Использование Active Directory и групповых политик для настройки BitLocker To Go позволяет администраторам запретить записывать данные на незашифрованные мобильные накопители. Их можно будет подключать к компьютерам, но в режиме "только для чтения". Если же сотрудник хочет перенести информацию на свой Flash-диск, он обязательно должен будет зашифровать его.

Windows 7 позволяет применять групповые политики и использовать AD для настройки BitLocker To Go

Работают Active Directory и групповые политики и вместе с AppLocker. С их помощью создаваемые правила, которые определяют разрешенное и запрещенное ПО, могут распространяться на все компьютеры, работающие в организации. Таким образом, Active Directory и групповые политики действительно позволяют осуществлять централизованное управление возможностями, направленными на обеспечение безопасности корпоративной информационной системы.

В новой операционной системе Windows 7 уделено очень большое внимание вопросам обеспечения безопасности корпоративной информации. Их использование должно помочь надежно защитить данные. При этом отказ от специализированного ПО и применение возможностей самой операционной системы позволяет снизить затраты как на внедрение, так и на обслуживание корпоративной информационной безопасности.

Тем не менее, как считают представители ряда компаний, занимающихся ИБ, "принципиальных изменений в плане защиты от многочисленных типов вредоносного ПО и хакерских атак не произошло". Александр Гостев, руководитель центра глобальных исследований и анализа угроз "Лаборатории Касперского", замечает, что "нынешний уровень "популярности" сложного вредоносного ПО (руткитов и т.п.) реально может снизить только одно - 64-разрядные системы и принцип "выполняются только подписанные программы"". Он отмечает, что этот принцип прекрасно работает и в Windows Vista, и в Windows 7, и что главной проблемой безопасности является не сама операционная система, а уязвимости в приложениях сторонних производителей (например, Adobe), установленных в ней. Впрочем, как замечает другой эксперт, Илья Шабанов, руководитель аналитического центра компании InfoWatch, Windows 7 содержит достаточно много улучшений в области безопасности, которые будут заметны конечному пользователю. "Помимо этого новая операционная система более безопасна просто в силу своей новизны и пока небольшой распространенности, так как разрабатывать для нее вредоносные программы пока просто не очень интересно. Гораздо проще и выгоднее атаковать менее защищенную и более массовую Windows XP", - рассказал специалист по информационной безопасности.