Дмитрий Евтеев

Дмитрий Евтеев

Эксперт по информационной безопасности отдела консалтинга и аудита компании Positive Technologies.

Полный текст исследования: http://www.ptsecurity.ru/analytics.asp

1. Введение

Как показывает многолетний опыт компании Positive Technologies по проведению тестирований на проникновение и аудитов информационной безопасности, зачастую, слабая парольная политика или повсеместное ее несоблюдение приводит к возможности компрометации различных участков информационной системы, и как следствие, позволяет реализовать несанкционированный доступ к информации различного уровня критичности.

Вероятность реализации различного рода угроз ИБ в информационных системах, базирующихся на однофакторной модели аутентификации с использованием парольной фразы, во многом усугубляет присутствие человеческого фактора. Проводимые за рубежом исследования [1] показывают, что в большинстве случаев пользователи используют простые и легко угадываемые пароли для доступа к информационным ресурсам. Данное исследование рассматривает аналогичные проблемы, характерные для Российского пользователя.

2. Методика

Публикация содержит статистику по используемым паролям сотрудниками российских компаний, полученную в ходе работ по тестированиям на проникновение, аудитов безопасности и других работ, выполненных экспертами компании Positive Technologies в 2007-2009 году. Всего в статистику вошли данные более чем о 185 тысячах паролей пользователей.

В зависимости от типа выполняемых работ были задействованы различные методики компрометации учетных записей. От автоматизированного удаленного перебора пароля по словарям методом "черного ящика" (black-box, blind) с использованием сканеров безопасности XSpider и MaxPatrol, до проведения локального аудита используемых паролей на основе полученных значений хешей Microsoft Active Directory, сетевого оборудования Cisco и других хранилищ паролей с использованием rainbow tables [2,3].

С полными результатами проведенного исследования можно ознакомиться в разделе "Аналитика" [4] на официальном сайте Positive Technologies.

3. Статистика паролей, используемых пользователями

TOP 10 наиболее часто используемых паролей Российскими пользователями приведен в Табл. 1.

TOP 10 наиболее часто используемых паролей Российскими пользователями

|

Пароль |

Позиция |

Доля, % |

|

1234567 |

1 |

3,36% |

|

12345678 |

2 |

1,65% |

|

123456 |

3 |

1,02% |

|

Пустая строка |

4 |

0,72% |

|

12345 |

5 |

0,47% |

|

7654321 |

6 |

0,31% |

|

qweasd |

7 |

0,27% |

|

123 |

8 |

0,25% |

|

qwerty |

9 |

0,25% |

|

123456789 |

10 |

0,23% |

Проводя параллель между данными исследований, проводимых за рубежом, [1] и полученными результатами проведенного исследования в отношении используемых паролей российскими пользователями можно отметить, что результаты обоих исследований во многом расходятся. Так, полюбившийся пароль "password" (вторая позиция наиболее распространенных паролей) зарубежному пользователю, содержится на 135-й позиции по результатам исследования паролей российских пользователей. А популярное слово в качестве пароля "pussy", которое по данным Марка Бернетта занимает пятую строчку наиболее распространенных паролей, не используется российскими пользователями вообще. С другой стороны, пользователи российских компаний предпочитают использовать в качестве паролей наборы, расположенных рядом символов на клавиатуре, такие как 1234567, 12345678, qweasd, qwerty и т.д. Также было замечено, что в случае, когда информационная система никак не ограничивала пользователя в творческом процессе создания пароля (ограничение на длину и сложность задаваемого пароля), то пользователи с успехом использовали пустые строки в качестве своего пароля. Таким образом, пустая строка занимает четвертое место в рейтинге данного исследования.

3.1 Суммарная статистика

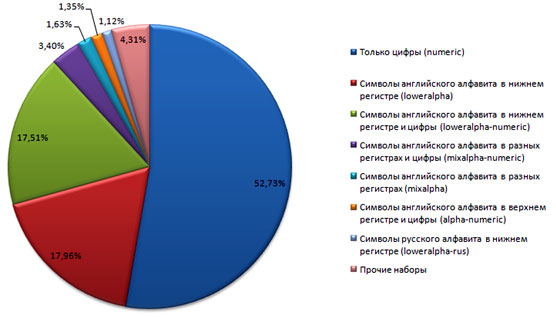

Суммарная статистика по используемым наборам символов в паролях приведена в Табл. 2 и на Рис. 1.

|

Набор символов |

Доля, % |

|

Только цифры (numeric) |

52,73% |

|

Символы английского алфавита в нижнем регистре (loweralpha) |

17,96% |

|

Символы английского алфавита в нижнем регистре и цифры (loweralpha-numeric) |

17,51% |

|

Символы английского алфавита в разных регистрах и цифры (mixalpha-numeric) |

3,4% |

|

Символы английского алфавита в разных регистрах (mixalpha) |

1,63% |

|

Символы английского алфавита в верхнем регистре и цифры (alpha-numeric) |

1,35% |

|

Символы русского алфавита в нижнем регистре (loweralpha-rus) |

1,12% |

Рисунок 1. Суммарная статистика по используемым наборам символов в паролях

Наиболее распространенными паролями у российских пользователей являются цифровые пароли, на долю которых приходится около 53% от числа всех проанализированных паролей. Вторым по популярности набором используемых символов в своих паролях является набор из символов английского алфавита в нижнем регистре, на долю которого приходится до 18% от числа всех проанализированных паролей. С небольшим отрывом по популярности следуют аналогичные предыдущему набору символов пароли, состоящие из символов английского алфавита в нижнем регистре, но с усложнением пароля за счет использования в нем цифр. Пароли, состоящие из символов английского алфавита в нижнем регистре и цифр, встретились в 17% от числа всех проанализированных паролей.

Таким образом, около 88% паролей, используемых сотрудниками российских компаний - это пароли, содержащие в себе либо цифры, либо символы английского алфавита в нижнем регистре, либо и то и другое.

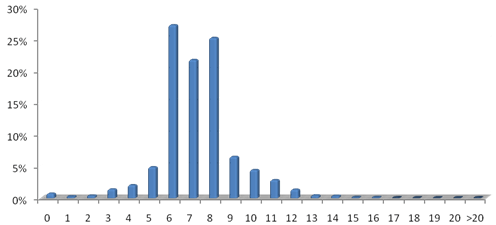

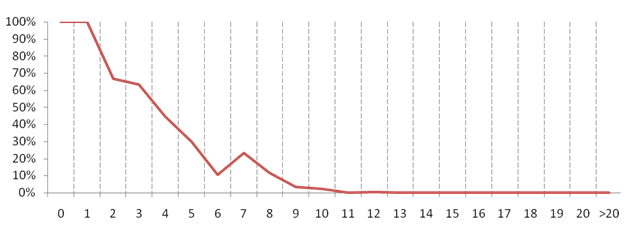

Если же рассматривать суммарную статистику по длине используемых паролей, то будут получены данные, приведенные в Табл. 3 и на Рис. 2.

Таблица 3. Суммарная статистика по длине используемых паролей

|

Количество символов |

Доля, % |

Количество символов |

Доля, % |

|

0 |

0,71% |

11 |

2,83% |

|

1 |

0,26% |

12 |

1,33% |

|

2 |

0,39% |

13 |

0,4% |

|

3 |

1,37% |

14 |

0,34% |

|

4 |

2,03% |

15 |

0,1% |

|

5 |

4,86% |

16 |

0,09% |

|

6 |

27,22% |

17 |

0,02% |

|

7 |

21,75% |

18 |

0,01% |

|

8 |

25,22% |

19 |

0,01% |

|

9 |

6,5% |

20 |

0,008% |

|

10 |

4,42% |

>20 |

0,02% |

Рисунок 2. Суммарная статистика по длине используемых паролей

То есть, используемые пароли российскими пользователями в большинстве случаев не превышают 8-ми символов, и лишь единицы используют пароли длиннее 12-ти символов. Стоит отметить, что используемые пароли длинной до 8-ми символов с высокой долей вероятности могут быть скомпрометированы в реальных условиях.

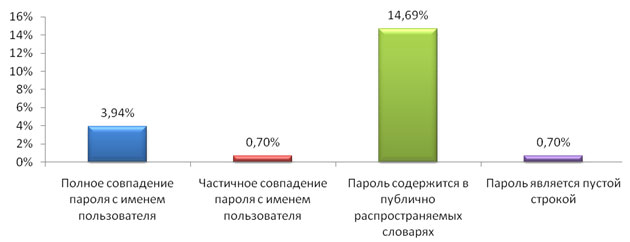

Если же рассматривать наиболее "слабые пароли", то будут получены данные, представленные в Табл. 4 и на Рис. 3.

Таблица 4. Суммарная статистика по паролям низкой стойкости

|

Причина низкой стойкости |

Доля, % |

|

Полное совпадение пароля с именем пользователя |

3,94% |

|

Частичное совпадение пароля с именем пользователя |

0,7% |

|

Пароль содержится в публично распространяемых словарях |

14,69% |

|

Пароль является пустой строкой |

0,7% |

Рисунок 3. Суммарная статистика по паролям низкой стойкости

Таким образом, до 4% от числа всех проанализированных паролей полностью совпадают с используемым логином, а около 15% содержатся в публично распространяемых словарях [5,6]. Подобная ситуация в значительной степени упрощает процесс реализации несанкционированного доступа злоумышленнику, действующему удаленно.

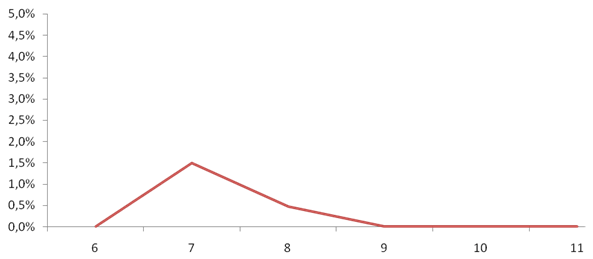

Если же рассматривать вероятность компрометации пароля пользователя с использованием словарей, то будут получены данные, представленные на Рис. 4. А для случая, когда используется стандартная политика требований сложности задаваемых паролей в ОС Microsoft (Windows 2000 и выше), вероятность компрометации пароля пользователя с использованием словарей будет выглядеть, как показано на Рис. 5.

Под стандартной политикой сложности задаваемых паролей подразумевается включенный параметр "Пароль должен отвечать требованиям сложности" [7], настраиваемый в групповых политиках ОС. Если эта политика включена, пароли должны удовлетворять следующим минимальным требованиям:

- Не должен содержать имени учетной записи пользователя или частей полного имени пользователя длиной более двух рядом стоящих знаков;

- Иметь длину не менее 6 знаков;

- Содержать знаки трех из четырех перечисленных ниже категорий:

- Латинские заглавные буквы (от A до Z);

- Латинские строчные буквы (от a до z);

- Цифры (от 0 до 9);

- Отличающиеся от букв и цифр знаки (например, !, $, #, %).

Рисунок 4. Вероятность компрометации паролей определенной длины по словарям

То есть, использование стандартной политики требований сложности задаваемых паролей в ОС Microsoft, в значительной степени затрудняет компрометацию учетных записей удаленным злоумышленником с использованием словарей.

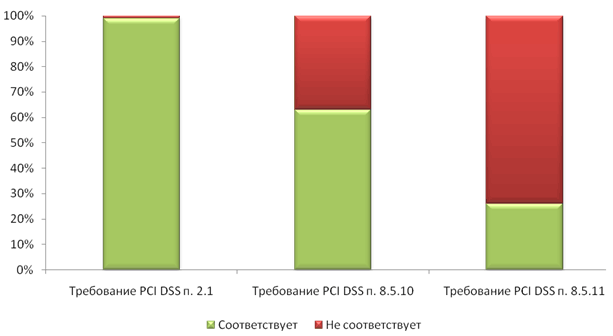

3.2 Оценка используемых паролей в соответствие с требованиями PCI DSS

Рассматривая проблему использования "слабых" паролей в контексте соответствия требованиям стандарта по защите информации в индустрии платежных карт PCI DSS (Payment Card Industry Data Security Standard) [8], можно выделить требования, приведенные в Табл. 5, регламентирующие использование стойких паролей в информационной системе.

Таблица 5. Требования PCI DSS, регламентирующие правила использования паролей

|

Требование PCI DSS v.1.2 |

Процедура |

|

2.1 До подключения системы к сети должны быть изменены параметры, заданные производителем по умолчанию (например, пароли, SNMP-строки), а также удалены не используемые учетные записи |

Определить выборку системных компонентов, критичных серверов и беспроводных точек доступа и попытаться выполнить процедуру входа на этих устройствах (при поддержке системного администратора) с использованием учетных записей и паролей, заданных производителем, для того чтобы удостовериться, что учетные записи и пароли, заданные производителем по умолчанию, изменены (для поиска учетных записей и паролей, заданных производителем по умолчанию, можно использовать документацию производителя и сеть Интернет) |

|

8.5.10 Длина паролей должна составлять не менее 7 символов |

Для выборки системных компонентов просмотреть конфигурационные настройки систем и убедиться, что настройки парольной политики пользователей установлены таким образом, что длина паролей должна составлять не менее 7 символов. Только для сервис-провайдеров: ознакомиться с внутренними процессами и документацией для пользователей/клиентов и убедиться, что пароли клиентов должны удовлетворять требованиям к минимальной длине пароля. |

|

8.5.11 Пароли должны содержать как цифры, так и буквы |

Для выборки системных компонентов просмотреть конфигурационные настройки систем и убедиться, что настройки парольной политики пользователей установлены таким образом, что пароли должны содержать как цифры, так и буквы. Только для сервис-провайдеров: ознакомиться с внутренними процессами и документацией для пользователей/клиентов и убедиться, что пароли клиентов должны содержать как цифры, так и буквы. |

Оценивая полученную статистику используемых паролей сотрудниками российских компаний по приведенным критериям в Табл. 5, будут получены данные, представленные в Табл. 6 и на Рис. 6.

Таблица 6. Оценка используемых паролей в соответствие с требованиями PCI DSS

|

Требование PCI DSS v.1.2 |

Суммарная доля не соответствия, % |

|

2.1 До подключения системы к сети должны быть изменены параметры, заданные производителем по умолчанию (например, пароли, SNMP-строки), а также удалены не используемые учетные записи (Требование оценивалось по списку паролей, доступных на странице: http://www.phenoelit-us.org/dpl/dpl.htm) |

1% |

|

8.5.10 Длина паролей должна составлять не менее 7 символов |

37% |

|

8.5.11 Пароли должны содержать как цифры, так и буквы |

74% |

Рисунок 6. Оценка соответствия требованиям PCI DSS в отношении всех анализируемых паролей

То есть, 74% используемых паролей пользователями в корпоративном секторе не соответствуют требованиям стандарта PCI DSS.

4. Выводы

На основании полученных данных можно сделать следующие выводы:

- В целом результаты аналогичных исследований, проводимых за рубежом, отличаются от полученных результатов проведенного исследования в отношении используемых паролей российскими пользователями;

- Наиболее распространенными паролями у российских пользователей являются пароли, состоящие только из цифр, на долю которых приходится приблизительно 53% от числа всех проанализированных паролей;

- 88% используемых паролей - это пароли, содержащие в себе либо цифры, либо символы английского алфавита в нижнем регистре, либо и то и другое;

- Используемые пароли российскими пользователями в большинстве случаев не превышают 8-ми символов и лишь единицы используют пароли длиннее 12-ти символов;

- 74% используемых паролей пользователями в корпоративном секторе не соответствуют требованиям стандарта PCI DSS.

5. Об авторе

Дмитрий Евтеев, эксперт по информационной безопасности отдела консалтинга и аудита компании Positive Technologies. Специализируется в вопросах проведения тестирований на проникновение, аудита информационных систем и анализа защищенности Web-приложений. Имеет профессиональные звания и сертификаты (MCSE:Security, MCTS).

6. О компании

"Позитив Текнолоджиз" (Positive Technologies) - лидирующая компания на рынке информационной безопасности.

Основные направления деятельности компании:

- разработка систем комплексного мониторинга информационной безопасности (XSpider, MaxPatrol);

- оказание консалтинговых услуг в области ИБ;

- предоставление сервисных услуг в области ИБ;

- развитие ведущего российского портала по ИБ Securitylab.ru.

Компания "Позитив Текнолоджиз" (Positive Technologies) - это команда квалифицированных разработчиков и консультантов. Эксперты компании имеют большой практический опыт, являются членами международных организаций, активно участвуют в развитии отрасли.